Las premisas objetivas de la revolución socialista

La situación política mundial del momento, se caracteriza, ante todo, por la crisis histórica de la dirección del proletariado.

La premisa económica de la revolución proletaria ha llegado hace mucho tiempo al punto más alto que le sea dado alcanzar balo el capitalismo. Las fuerzas productivas de la humanidad han cesado de crecer. Las nuevas invenciones y los nuevos progresos técnicos no conducen a un acrecentamiento de la riqueza material. Las crisis de coyuntura, en las condiciones de la crisis social de todo el sistema capitalista, aportan a las masas privaciones y sufrimientos siempre mayores. El crecimiento de la desocupación ahonda a su vez la crisis financiera del Estado y mina los sistemas monetarios vacilantes. Los gobiernos, tanto democráticos como fascistas, van de una quiebra a la otra.

La burguesía misma no ve una salida. En los países en que se vio obligada a hacer su última postura sobre la carta del fascismo marcha ahora con los ojos vendados hacia la catástrofe económica y militar. En los países históricamente privilegiados, vale decir, aquellos en que pueden aún permitirse el lujo de la democracia a cuenta de la acumulación nacional anterior (Gran Bretaña, Francia, Estados Unidos) todos los partidos tradicionales del capital se encuentran en un estado de confusión que raya, por momentos, con la parálisis de la voluntad. El “ New Deal,” pese al carácter resuelto que ostentaba en el primer período sólo representa una forma particular de confusión, posible en un país donde la burguesía ha podido acumular inmensas riquezas. La crisis actual que está lejos aún de haber completado su curso, ha podido demostrar ya que la política del “ New Deal ”, en los EE.UU. como la política del frente popular en Francia, no ofrece salida alguna del impasse económico.

El cuadro de las relaciones internacionales no tiene mejor aspecto. Bajo la creciente presión de ocaso capitalista los antagonismos imperialistas han alcanzado el límite más allá del cual los conflictos y explosiones sangrientas (Etiopía, España, Extremo Oriente, Europa Central…) deben confundirse infaliblemente en un incendio mundial. En verdad la burguesía percibe el peligro mortal que una nueva guerra representa para su dominación, pero es actualmente infinitamente menos capaz de prevenirla que en vísperas de 1914.

Las charlatanerías de toda especie según las cuales las condiciones históricas no estarían todavía “ maduras ” para el socialismo no son sino el producto de la ignorancia o de un engaño consciente. Las condiciones objetivas de la revolución proletaria no sólo están maduras sino que han empezado a descomponerse. Sin revolución social en un próximo período histórico, la civilización humana está bajo amenaza de ser arrasada por una catástrofe. Todo depende del proletariado, es decir, de su vanguardia revolucionaria La crisis histórica de la humanidad se reduce a la dirección revolucionaria.

El proletariado y su dirección

La economía, el Estado, la política de la burguesía y sus relaciones internacionales están profundamente afectadas por la crisis social que caracteriza la situación pre-revolucionaria de la sociedad. El principal obstáculo en el camino de la transformación de la situación pre-revolucionaria en revolucionaria consiste en el carácter oportunista de la dirección proletaria, su cobardía pequeño-burguesa y la traidora conexión que mantiene con ella en su agonía.

En todos los países el proletariado está sobrecogido por una profunda inquietud. Grandes masas de millones de hombres vienen incesantemente al movimiento revolucionario, pero siempre tropiezan en ese camino con el aparato burocrático, conservador de su propia dirección.

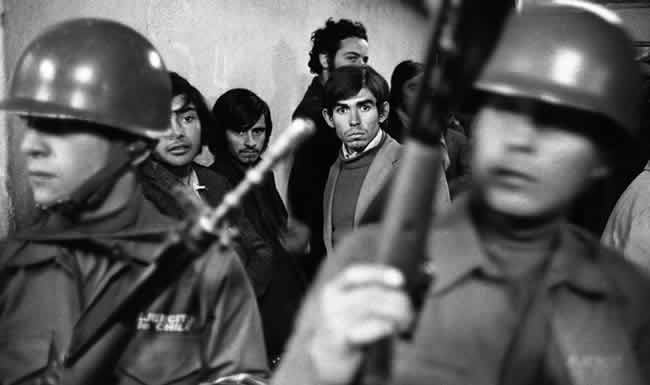

El proletariado español ha hechos desde abril de 1931 una serie de tentativas heroicas para tomar en sus manos el poder y la dirección de los destinos de la sociedad. No obstante, sus propios partidos (social-demócratas, stalinistas, anarquistas y POUM) cada cual a su manera han actuado a modo de freno y han preparado así el triunfo de Franco.

En Francia, la poderosa ola de huelgas con ocupación de las fábricas, particularmente en junio de 1936, mostró bien a las claras que el proletariado estaba dispuesto a derribar el sistema capitalista. Sin embargo, las organizaciones dirigentes, socialistas, stalinistas y sindicalistas, lograron bajo la etiqueta del Frente Popular, canalizar y detener, por lo menos momentáneamente, el torrente revolucionario.

La marca sin precedentes de huelgas con ocupación de fábricas y el crecimiento prodigiosamente rápido de los sindicatos industriales en los EE.UU. (el movimiento de la C.I.O.) son la expresión más indiscutible de la aspiración más instintiva de los obreros americanos a elevarse a la altura de la misión que la historia les ha asignado. Sin embargo, aquí también las organizaciones dirigentes, incluso la C.I.O. de reciente creación, hacen todo lo que pueden para detener y paralizar la ofensiva revolucionaria de las masas.

El paso definitivo de la I.C. hacia el lado del orden burgués, su papel cínicamente contra-revolucionario en el mundo entero, particularmente en España, en Francia, en Estados Unidos y en los otros países “democráticos”, ha creado extraordinarias dificultades suplementarias al proletariado mundial. Bajo el signo de la revolución de octubre, la política conservadora de los “Frentes Populares” conduce a la clase obrera a la impotencia y abre el camino al fascismo.

Los “Frentes Populares” por una parte, el fascismo por otra, son los últimos recursos políticos del imperialismo en la lucha contra la revolución proletaria. No obstante, desde el punto de vista histórico, ambos recursos no son sino una ficción. La putrefacción del capitalismo continuará también bajo el gorro frigio en Francia como bajo el signo de la swástica en Alemania. Sólo el derrumbe de la burguesía puede constituir una salida.

La orientación de las masas está determinada, por una parte, por las condiciones objetivas del capitalismo en descomposición, y de otra, por la política de traición de las viejas organizaciones obreras. De estos dos factores el factor decisivo, es, por supuesto, el primero; las leyes de la historia son más poderosas que los aparatos burocráticos. Cualquiera que sea la diversidad de métodos de los social traidores (de la legislación “social” de Blum a las falsificaciones judiciales de Stalin), no lograrán quebrar la voluntad revolucionaria del proletariado. Cada vez en mayor escala, sus esfuerzos desesperados para detener la rueda de la historia demostrarán a las masas que la crisis de la dirección del proletariado, que se ha transformado en la crisis de la civilización humana, sólo puede ser resuelta por la IV Internacional.

El programa mínimo y el programa de transición

La tarea estratégica del próximo período -período pre-revolucionario de agitación , propaganda y organización- consiste en superar la contradicción entre la madurez de las condiciones objetivas de la revolución y la falta de madurez del proletariado y de su vanguardia (confusión y descorazonamiento de la vieja dirección, falta de experiencia de la joven). Es preciso ayudar a la masa, en el proceso de la lucha, a encontrar el puente entre sus reivindicaciones actuales y el programa de la revolución socialista. Este puente debe consistir en un sistema de reivindicaciones transitorias, partiendo de las condiciones actuales y de la conciencia actual de amplias capas de la clase obrera a una sola y misma conclusión: la conquista del poder por el proletariado.

La social-democracia clásica que desplegó su acción en la época del capitalismo progresivo, dividía su programa en dos partes independientes una de otra; el programa mínimo, que se limitaba a algunas reformas en el cuadro de la sociedad burguesa y el programa máximo, que prometía para un porvenir indeterminado el reemplazo del capitalismo por el socialismo. Entre el programa máximo y el programa mínimo no existía puente alguno. La social-democracia no tenía necesidad de ese puente, porque sólo hablaba de socialismo los días de fiesta.

La Internacional Comunista ha entrado en el camino de la social democracia en la época del capitalismo en descomposición, cuando a éste no le es posible tratar de reformas sociales sistemáticas, ni de la elevación del nivel de vida de las masas; cuando la burguesía retoma cada vez con la mano derecha el doble de los que diera con la izquierda (impuestos, derechos aduaneros, inflación «deflación», vida cara, desocupación, reglamentación policíaca de las huelgas, etc.); cuando cualquier reivindicación seria del proletariado y hasta cualquier reivindicación progresiva de la pequeña burguesía, conducen inevitablemente más allá de los límites de la propiedad capitalista y del Estado burgués.

El objetivo estratégico de la IV Internacional no consiste en reformar el capitalismo, sino en derribarlo. Su finalidad política es la conquista del poder por el proletariado para realizar la expropiación de la burguesía. Sin embargo, la obtención de este objetivo estratégico es inconcebible sin la más cuidadosa de las actitudes respecto de todas las cuestiones de táctica, inclusive las pequeñas y parciales.

Todas las fracciones del proletariado, todas sus capas, profesionales y grupos deben ser arrastradas al movimiento revolucionario. Lo que distingue a la época actual, no es que exima al partido revolucionario del trabajo prosaico de todos los días, sino que permite sostener esa lucha en unión indisoluble con los objetivos de la revolución

La IV Internacional no rechaza las del viejo programa “mínimo” en la medida en que ellas han conservado alguna fuerza vital. Defiende incansablemente los derechos democráticos de los obreros y sus conquistas sociales, pero realiza este trabajo en el cuadro de una perspectiva correcta, real, vale decir, revolucionaria. En la medida en que las reivindicaciones parciales –“mínimum”- de las masas entren en conflicto con las tendencias destructivas y degradantes del capitalismo decadente -y eso ocurre a cada paso, la IV Internacional auspicia un sistema de reivindicaciones transitorias, cuyo sentido es el de dirigirse cada vez más abierta y resueltamente contra las bases del régimen burgués. El viejo “programa mínimo” es constantemente superado por el programa de transición cuyo objetivo consiste en una movilización sistemática de las masas para la revolución proletaria.

Escala móvil de los salarios y escala móvil de las horas de trabajo

En las condiciones del capitalismo en descomposición, las masas continúan viviendo la triste vida de los oprimidos, quienes, ahora más que nunca, están amenazados por el peligro de ser arrojados en abismo del pauperismo. Están obligados a defender su pedazo de pan ya que no pueden aumentarlo ni mejorarlo. No es posible ni necesario enumerar las diversas reivindicaciones parciales que surgen a cada rato de circunstancias concretas, nacionales, locales, profesionales. Pero dos calamidades económicas fundamentales, a saber: la desocupación y la carestía de la vida, exigen consignas y métodos generales de lucha.

La IV Internacional declara una guerra implacable a la política de los capitalistas, que es, en gran parte, la de sus agentes, los reformistas, tendiente a hacer recaer sobre los trabajadores todo el fardo del militarismo, de la crisis, del desorden de los sistemas monetarios y demás calamidades de la agonía capitalista. Reivindica el derecho al trabajo y una existencia digna para todos.

Ni la inflación ni la estabilización monetaria pueden servir de consignas al proletariado porque son las dos caras de una misma moneda. Contra la carestía de la vida que, a medida que la guerra se aproxima, se acentuará cada vez más, sólo es posible luchar con una consigna: la escala móvil de los salarios. Los contratos colectivos de trabajo deben asegurar el aumento automático de los salarios correlativamente con la elevación del precio de los artículos de consumo.

Bajo pena de entregarse voluntariamente a la degeneración, el proletariado no puede tolerar la transformación de una multitud creciente de obreros en desocupados crónicos, en menesterosos que viven de las migajas de una sociedad en descomposición. El derecho al trabajo es el único derecho que tiene el obrero en una sociedad fundada sobre la explotación. No obstante se le quita ese derecho a cada instante. Contra la desocupación, tanto de “estructura” como de “coyuntura” es preciso lanzar la consigna de la escala móvil de las horas de trabajo. Los sindicatos y otras organizaciones de masas deben ligar a aquellos que tienen trabajo con los que carecen de él, por medio de los compromisos mutuos de la solidaridad. El trabajo existente es repartido entre todas las manos obreras existentes y es así como se determina la duración de la semana de trabajo. El salario, con un mínimo estrictamente asegurado sigue el movimiento de los precios. No es posible aceptar ningún otro programa para el actual período de transición.

Los propietarios y sus abogados demostrarán “la imposibilidad de realizar” estas reivindicaciones. Los capitalistas de menor cuantía, sobre todo aquellos que marchan a la ruina, invocarán además sus libros de contabilidad. Los obreros rechazarán categóricamente esos argumentos y esas referencias. No se trata aquí del choque “normal” de intereses materiales opuestos. Se trata de preservar al proletariado de la decadencia, de la desmoralización y de la ruina. Se trata de la vida y de la muerte de la única clase creadora y progresiva y, por eso mismo, del porvenir de la humanidad. Si el capitalismo es incapaz de satisfacer las reivindicaciones que surgen infaliblemente de los males por él mismo engendrados, no le queda otra que morir. La “posibilidad” o la “imposibilidad” de realizar las reivindicaciones es, en el caso presente, una cuestión de relación de fuerzas que sólo puede ser resuelta por la lucha. Sobre la base de esta lucha, cualesquiera que sean los éxitos prácticos inmediatos, los obreros comprenderán, en la mejor forma, la necesidad de liquidar la esclavitud capitalista.

Sindicatos en la época de transición

En la lucha por las reivindicaciones parciales y transitorias, los obreros necesitan, ahora más que nunca, organizaciones de masa, ante todo sindicatos. El auge de los sindicatos en Francia y en los Estados Unidos es la mejor respuesta a las doctrinas ultra-izquierdistas que predicaban que los sindicatos estaban “fuera de época”.

Los Bolchevique Leninistas se encuentran en las primeras filas de todas las formas de lucha, aún allí donde se trata de los intereses de los más modestos de la clase obrera. Toman parte activa en la vida de los sindicatos de masa, preocupándose de robustecer y acrecentar su espíritu de lucha. Luchan implacablemente contra toda las tentativas de someter los sindicatos al estado burgués y de maniatar al proletariado con “el arbitraje obligatorio” y todas las demás formas de intervención policial, no sólo son fascistas sino también “democráticas”. Solamente sobre la base de ese trabajo es posible luchar con buen éxito en el seno de los sindicatos contra la burocracia reformista incluidos los stalinistas. Las tentativas sectarias de crear o mantener pequeños sindicatos “revolucionarios” como una segunda edición del partido, significa en el hecho la renuncia por la lucha por la dirección de la clase obrera. Hace falta plantear aquí como un principio inconmovible: el auto-aislamiento cobarde fuera de los sindicatos de masas, equivalente a la traición a la revolución, es incompatible con la pertenencia a la IV internacional.

Al mismo tiempo la IV Internacional rechaza y condena resueltamente todo fetichismo de los sindicatos, propio de los treadeunionistas y de los sindicalistas.

- Los sindicatos no tienen, y, por sus objetivos, su composición y el carácter de su reclutamiento, no pueden tener un programa revolucionario acabado; por eso no pueden sustituir al partido. La creación de partidos revolucionarios nacionales, secciones de la IV Internacional, es el objetivo central de la época de transición.

- Los sindicatos, aún los más poderoso, no abarcan más del 20 al 25 de la clase obrera y por otra parte, sus capas más calificadas y mejor pagadas. La mayoría más oprimida de la clase obrera no es arrastrada a la lucha sino episódicamente en los períodos de auge excepcional del movimiento obrero. En estos momentos es necesario crear organizaciones ad-hoc, que abarquen toda la masa en lucha los comités de huelga, los comités de fábrica, y en fin, los soviets.

- En tanto que organizaciones de las capas superiores del proletariado, los sindicatos, como lo atestigua toda la experiencia histórica, comprendida en ella la experiencia fresca aún de los sindicatos anarco-sindicalistas de España, desenvuelven poderosas tendencias a la conciliación con el régimen democrático burgués. En los períodos agudos de lucha de clases, los aparatos dirigentes de los sindicatos se esfuerzan por convertirse en amos del movimiento de masas para domesticarlo. Esto se produce ya en ocasión de simples huelgas, sobre todo con la ocupación de las fábricas, que sacuden los principios de la propiedad burguesa. En tiempo de guerra o de revolución, cuando la situación de la burguesía se hace particularmente difícil, los jefes de los sindicatos se transforman ordinariamente en ministros burgueses.

Por todo lo que antecede las secciones de la IV Internacional deben esforzarse constantemente no sólo en renovar el aparato de los sindicatos proponiendo atrevida y resueltamente en los momentos críticos nuevos líderes dispuestos a la lucha en lugar de funcionarios rutinarios y carreristas, sino también de crear en todos los casos en que sea posible, organizaciones de combate autónomas que respondan mejor a los objetivos de la lucha de masas contra la sociedad burguesa, sin arredrarse, si fuese necesario, frente a una ruptura abierta con el aparato conservador de los sindicatos. Si es criminal volver la espalda a las organizaciones de masas para contentarse con ficciones sectarias, no es menos criminal tolerar pasivamente la subordinación del movimiento revolucionario de las masas al contralor de pandillas burocráticas abiertamente reaccionarias o conservadoras disfrazadas de “progresistas”. El sindicato no es un fin en sí, sino sólo uno de los medios a emplear en la marcha hacia la revolución proletaria.

Los comités de fabrica

EI movimiento obrero de la época de transición no tiene un carácter regular e igual sino afiebrado y explosivo. Las consignas, lo mismo que las formas de organización, deben ser subordinadas a ese carácter del movimiento. Huyendo de la rutina como de la peste, la dirección debe prestar atención a la iniciativa de las masas.

Las huelgas con ocupación de fábricas, una de las más recientes manifestaciones de esta iniciativa, rebasan los límites del régimen capitalista normal. Independientemente de las reivindicaciones de los huelguistas, la ocupación temporaria de las empresas asesta un golpe al ídolo de la propiedad capitalista. Toda huelga de ocupación plantea prácticamente el problema de saber quién es el dueño de la fábrica: el capitalista o los obreros.

Si la ocupación promueve esta cuestión episódicamente, el comité de fábrica da a la misma una expresión organizada. Elegido por todos los obreros y empleados de la empresa, el comité de fábrica crea de golpe un contrapeso a la voluntad de la administración.

A la crítica reformista de los patrones del viejo tipo, los “patrones de derecho divino”, del género de Ford, frente a los “buenos” explotadores “democráticos”, nosotros oponemos la consigna de los comités de fábrica como centro de lucha contra unos y otros.

Los burócratas de los sindicatos se opondrán, por regla general, a la creación de comités, del mismo modo que se oponen a todo paso atrevido en el camino de la movilización de las masas. Sin embargo, su oposición será tanto más fácil de quebrar cuanto mayor sea la extensión del movimiento. Allí donde los obreros de la empresa están ya en los períodos “tranquilos” totalmente comprendidos en los sindicatos, el comité coincidirá formalmente con el órgano del sindicato, pero renovará su composición y ampliará sus funciones. Sin embargo, el principal significado de los comités es el de transformarse en estados mayores para las capas obreras que, por lo general, el sindicato no es capaz de abarcar. Y es precisamente de esas capas más explotadas de donde surgirán los destacamentos más afectos a la revolución.

A partir del momento de la aparición del comité de fábrica, se establece de hecho una dualidad de poder. Por su esencia ella tiene algo de transitorio porque encierra en sí dos regímenes inconciliables: el régimen capitalista y el régimen proletario. La principal importancia de los Comités de Fábrica consiste precisamente en abrir un período pre-revolucionario, ya que no directamente revolucionario, entre el régimen burgués y el régimen proletario. Que la propaganda por los Comités de Fábrica no es prematura ni artificial, lo demuestra del mejor modo la ola de ocupación de fábricas que se ha desencadenado en algunos países. Nuevas olas de ese género son inevitables en un porvenir próximo. Es preciso iniciar una campaña en pro de los comités de fábricas para que los acontecimientos no se tomen de improviso.

El «secreto comercial» y el control obrero sobre la industria

El capitalismo liberal basado en la concurrencia y la libertad de comercio se ha eclipsado en el pasado. El capitalismo monopolizador que lo reemplazó, no solamente no ha reducido la anarquía del mercado, sino que, por el contrario, le ha dado un carácter particularmente convulsivo. La necesidad de un “control” sobre la economía, de una “dirección” estatal, de una “planificación” es reconocida ahora – al menos verbalmente – por casi todas las corrientes del pensamiento burgués y pequeño-burgués, desde el fascismo hasta la social-democracia. Para el fascismo se trata sobre todo de un pillaje “planificado” del pueblo con fines militares. Los social-demócratas tratan de desagotar el océano de la anarquía con la cuchara de una “planificación” burocrática. Los ingenieros y los profesores tratan de convertirse en tecnócratas. Los gobiernos democráticos tropiezan en sus tentativas tímidas de “reglamentación” con el sabotaje insuperable del gran capital.

El verdadero nexo entre explotadores y “controladores” democráticos se revela en el hecho de que los señores “reformadores” poseídos de una santa emoción, se detienen en el umbral de los trusts con sus “secretos” industriales y comerciales. Aquí reina el principio de “no intervención”. Las cuentas entre el capital aislado y la sociedad constituyen un secreto del capitalismo: la sociedad no tiene nada que ver con ellas. El “secreto” comercial se justifica siempre, como en la época del capitalismo liberal, por los intereses de la “concurrencia”. En realidad los trusts no tienen secretos entre sí. El secreto comercial de la época actual es un constante complot del capital monopolizador contra la sociedad. Los proyectos de limitación del absolutismo de los “patrones de derecho divino” seguirán siendo lamentables farsas mientras los propietarios privados de los medios sociales de producción puedan ocultar a los productores y, a los consumidores la mecánica de la explotación, del pillaje y del engaño. La abolición del “secreto comercial” es el primer paso hacia un verdadero control de la industria.

Los obreros no tienen menos derechos que los capitalistas a conocer los “secretos” de la empresa, de los trusts, de las ramas de las industrias, de toda la economía nacional en su conjunto. Los bancos, la industria pesada y los transportes centralizados deben ser los primeros sometidos a observación.

Los primeros objetivos del control obrero consisten en aclarar cuales son las ganancias y gastos de la sociedad, empezando por la empresa aislada, determinar la verdadera parte del capitalismo aislado y de los capitalistas en conjunto en la renta nacional, desenmascarar las combinaciones de pasillo y las estafas de los bancos y de los trusts; revelar, en fin, ante la sociedad el derroche espantoso de trabajo humano que resulta de la anarquía del capitalismo y de la exclusiva persecución de la ganancia.

Ningún funcionario del estado burgués puede llevar a cabo esa tarea, cualesquiera que sean los poderes de que fuera investido. El mundo entero ha observado la impotencia del presidente Roosevelt y del presidente del consejo León Blum frente al complot de las “60” o de las “200” familias de sus respectivos países. Para quebrar la resistencia de los explotadores se requiere la presión del proletariado. Los comités de fábrica y solamente ellos pueden asegurar un verdadero control sobre la producción llamando en su ayuda como consejeros y no como tecnócratas a los especialistas honestos y afectos al pueblo: contadores, estadísticos, ingenieros, sabios, etc…

En particular la lucha contra la desocupación es inconcebible sin una amplia y atrevida organización de “grandes obras públicas”. Pero las grandes obras no pueden tener una importancia durable y progresiva, tanto para la sociedad como para los desocupados, si no forman parte de un plan general, trazado para un período de varios años. En el cuadro de un plan semejante los obreros reivindicarán la vuelta al trabajo, por cuenta de la sociedad, en las empresas privadas cerradas a causa de la crisis. El control obrero en tales casos sería sustituido por una administración directa por parte de los obreros.

La elaboración de un plan económico, así sea el más elemental, desde el punto de vista de los intereses de los trabajadores y no de los explotadores, es inconcebible sin control obrero, sin que la mirada de los obreros penetre a través de los resortes aparentes y ocultos de la economía capitalista. Los comités de las diversas empresas deben elegir, en reuniones oportunas, comités de trusts, de ramas de la industria, de regiones económicas, en fin, de toda la industria nacional, en conjunto. En esa forma, el control obrero pasará a ser la escuela de la economía planificada. Por la experiencia del control, el proletariado se preparará para dirigir directamente la industria nacionalizada cuando la hora haya sonado.

A los capitalistas, especialmente aquellos de pequeña y mediana importancia que, a veces, proponen ellos mismos abrir sus libros de cuentas ante los obreros – sobre todo para demostrarles la necesidad de reducir los salarios – los obreros deberán responderles que lo que a ellos les interesa no es la contabilidad de los quebrados o de los semi-quebrados aislados, sino la contabilidad de todos los explotadores. Los obreros no pueden ni quieren adaptar su nivel de vida a los intereses de los capitalistas aislados convertidos en víctimas de su propio régimen. La tarea consiste en reconstruir todo el sistema de producción y de distribución sobre principios más racionales y más dignos. Si la abolición del secreto comercial es la condición necesaria de control obrero, ese control representa el primer paso en el camino de la dirección socialista de la economía.

La expropiación de ciertos grupos de capitalistas

El programa socialista de la expropiación, vale decir, de la destrucción política de la burguesía y de la liquidación de su dominación económica, no puede, en ningún caso, constituir un obstáculo en el presente período de transición, bajo diversos pretextos, a la reivindicación de la expropiación de ciertas ramas de la industria, vitalísima para la existencia nacional de los grupos más parasitarios de la burguesía.

Así, a las prédicas quejumbrosas de los señores demócratas sobre la dictadura de las “60” familias de los Estados Unidos o de las “200” familias de Francia nosotros oponemos la reivindicación de la expropiación de esos 60 o 200 señores feudales del capitalismo.

De igual modo reivindicamos la expropiación de las compañías monopolizadoras de la industria de guerra, de los ferrocarriles, de las más importantes fuentes de materias primas, etc…

La diferencia entre estas reivindicaciones y la consigna reformista demasiado vieja de “nacionalización” consiste en que: 1) Nosotros rechazamos la indemnización; 2) Prevenimos a las masas contra los charlatanes del Frente Popular que, mientras proponen la nacionalización en palabras, siguen siendo, en los hechos, los agentes del capital; 3) Aconsejamos a las masas a contar solamente con su fuerza revolucionaria; 4) ligamos el problema de la expropiación a la cuestión del poder obrero y campesino.

La necesidad de lanzar la consigna de la expropiación en la agitación cotidiana, por consecuencia, de una manera fraccionada, y no solamente desde un punto de vista de propaganda, bajo su forma general, es provocada porque las diversas ramas de la industria se encuentran en un distinto nivel de desarrollo, ocupan lugares diferentes en la vida de la sociedad y pasan por diferentes etapas de la lucha de clases. Sólo el ascenso revolucionario general del proletariado puede poner la expropiación general de la burguesía en el orden del día. El objeto de las reivindicaciones transitorias es el de preparar al proletariado a la resolución de esta tarea.

La expropiación de los bancos privados y la estatización del sistema de créditos

El imperialismo significa la dominación del capital financiero. Al lado de los consorcios y de los trusts y frecuentemente arriba de ellos, los bancos concentran en sus manos la dirección de la economía. En su estructura, 105 bancos reflejan bajo una forma concentrada, toda la estructura del capitalismo contemporáneo: combinan la tendencia al monopolio con la tendencia a la anarquía. Organizan milagros de técnica, empresas gigantescas, trusts potentes y organizan también la vida cara, las crisis y la desocupación. Imposible dar ningún paso serio hacia adelante en la lucha contra la arbitrariedad monopolista y la anarquía capitalista si se dejan las palancas de comando de los bancos en manos de los bandidos capitalistas. Para crear un sistema único de inversión y de crédito, según un plan racional que corresponda a los intereses de toda la nación es necesario unificar todos los bancos en una institución nacional única. Sólo la expropiación de los bancos privados y la concentración de todo el sistema de crédito en manos del Estado pondrá en las manos de éste los medios necesarios, reales, es decir materiales, y no solamente ficticios y burocráticos, para la planificación económica.

La expropiación de los bancos no significa en ningún caso la expropiación de los pequeños depósitos bancarios. Por el contrario para los pequeños depositantes la banca del Estado única podrá crear condiciones más favorables que los bancos privados. De la misma manera sólo la banca del Estado podrá establecer para los campesinos, los artesanos y pequeños comerciantes condiciones de crédito privilegiado, es decir, barato. Sin embargo, lo más importante es que, toda la economía, en primer término la industria pesada y los transportes, dirigida por un Estado mayor financiero único, sirva a los intereses vitales de los obreros y de todos los otros trabajadores.

No obstante, la estatización de los bancos sólo dará resultados favorables si el poder estatal mismo pasa de manos de los explotadores a manos de los trabajadores.

Piquetes de huelga, destacamento de combate, milicia obrera, el armamento del proletariado

Las huelgas con ocupación de fábricas son una muy seria advertencia dirigida por las masas no sólo a la burguesía sino también a las organizaciones obreras, comprendida la cuarta Internacional. En 19l9-1920, los obreros italianos ocuparon, por su propia iniciativa las fábricas señalando así a sus propios “jefes” la llegada de la revolución social. Los “jefes” no tomaron en cuenta la advertencia. Los resultados fueron la victoria del fascismo.

Las huelgas con ocupación no son todavía la toma de la fábrica a la manera italiana: pero son un paso decisivo en este camino. La crisis actual puede exacerbar extremadamente la marcha de la lucha de clases y precipitar el desenlace. No hay que creer sin embargo que una situación revolucionaria surge repentinamente. En realidad su aproximación será señalada por toda una serie de convulsiones. La ola de huelgas con ocupación de fábricas es precisamente una de ellas. La tarea de las secciones de la Cuarta Internacional es de ayudar a la vanguardia proletaria a comprender el carácter general y los ritmos de nuestra época y fecundar a tiempo la lucha de masas con consignas cada vez más resueltas y con medidas de organización para el combate.

La exacerbación de la lucha del proletariado significa la exacerbación de los métodos de resistencia por parte del capital. Las nuevas olas de huelgas con ocupación de fábricas pueden provocar y provocarán infaliblemente enérgicas medidas de reacción por parte de la burguesía. El trabajo preparatorio se conduce desde ahora en los estados mayores de los trusts. ¡Desgraciadas las organizaciones revolucionarias, desgraciado el proletariado si se deja tomar nuevamente de improviso!

La burguesía no se limita en ninguna parte a utilizar solamente la policía y el ejército oficiales. En los Estados Unidos, incluso en los períodos de “calma”, mantiene destacamentos amarillos y bandas armadas de carácter privado en las fábricas. Es preciso agregar ahora las bandas de nazis norteamericanas. La burguesía francesa en cuanto sintió la proximidad del peligro movilizó los destacamentos fascistas semilegales e ilegales, hasta en el interior del ejército oficial. Bastará que los obreros ingleses aumenten de nuevo su empuje para que de inmediato las bandas de Lord Mosley se dupliquen, tripliquen, decupliquen en número e inicien una cruzada sangrienta contra los obreros. La burguesía advierte claramente que en la época actual la lucha de clases infaliblemente tiende a transformarse en guerra civil. Los magnates y los lacayos del capital han aprendido en los ejemplos de Italia, Alemania, Austria y otros países, mucho más que los jefes oficiales del proletariado

Los políticos de la Segunda y la Tercera Internacional, al igual que los burócratas de los sindicatos conscientemente cierran los ojos ante el ejército privado dc la burguesía, pues de lo contrario no podrían mantener ni durante 24 horas su alianza con ella. Los reformistas inculcan sistemáticamente a los obreros la idea de que la sacrosanta democracia está más segura allí donde la burguesía se halla armada hasta los dientes y los obreros desarmados.

La Cuarta Internacional tiene el deber de acabar de una vez por todas con esta política servil. Los demócratas pequeño-burgueses incluso los social-demócratas, los socialistas y los anarquistas gritan más estentóreamente acerca de la lucha con el fascismo cuanto más cobardemente capitulan ante el mismo. Las bandas fascistas sólo pueden ser contrarrestadas victoriosamente por los destacamentos de obreros armados que sienten tras de sí el apoyo de millones de trabajadores. La lucha contra el fascismo no se inicia en la redacción de una hoja liberal, sino en la fábrica y termina en la calle. Los elementos amarillos y los gendarmes privados en las fábricas son las células fundamentales del ejército del fascismo. Los piquetes de huelgas son las células fundamentales del ejército del proletariado. Por allí es necesario empezar. Es preciso inscribir esta consigna en el programa del ala revolucionaria de los sindicatos. En todas partes donde sea posible, empezando por las organizaciones juveniles, es preciso constituir prácticamente milicias de autodefensa, adiestrándolas en el manejo de las armas.

La nueva ola del movimiento de masas no sólo debe servir para aumentar el número de esas milicias, sino también para unificarlas por barrios, ciudades y regiones Es preciso dar una expresión organizada al legítimo odio de los obreros en contra de los elementos rompehuelgas, las bandas de pistoleros y de fascistas. Es preciso lanzar la consigna de la milicia obrera como única garantía seria de la inviolabilidad de las organizaciones, las reuniones y la prensa obrera.

Sólo gracias a un trabajo sistemático, constante, incansable valiente en la agitación y en la propaganda, siempre en relación con la experiencia de la masa misma, pueden extirparse de su conciencia las tradiciones de docilidad y pasividad: educar destacamentos de heroicos combatientes, capaces de dar el ejemplo a todos los trabajadores, infligir una serie de derrotas tácticas a las bandas de la contrarrevolución, aumentar la confianza en sí mismos de los explotados, desacreditar el fascismo a los ojos de la pequeña burguesía y despejar el camino para la conquista del poder para el proletariado.

Engels definía el Estado “destacamentos de elementos armados”. El armamento del proletariado es un factor integrante indispensable de su lucha emancipadora. Cuando el proletariado lo quiera, hallará los caminos y los medios para armarse. También en este dominio la dirección incumbe naturalmente a las secciones de la Cuarta Internacional.

La alianza de los obreros y de los campesinos

El obrero agrícola es, en la aldea, el hermano y el compañero del obrero de la industria. Son dos partes de una sola y misma clase. Sus intereses son inseparables. El programa de las reivindicaciones transitorias de los obreros industriales es también, con tales o cuales cambios, el programa del proletariado agrícola.

Los campesinos (chacareros) representan otra clase: es la pequeña burguesía de la aldea. La pequeña burguesía se compone de diferentes capas, desde los semi-propietarios hasta los explotadores.

De acuerdo con esto, la tarea política del proletariado de la industria consiste en llevar la lucha de clases a la aldea: solamente así podrá separar sus aliados de sus enemigos.

Las peculiaridades del desarrollo nacional de cada país hallan su más viva expresión en la situación de los campesinos y parcialmente de la pequeña burguesía de la ciudad (artesanos y comerciantes) porque estas clases, por numerosas que sean, representan en el fondo sobrevivencias de formas precapitalistas de la producción. Las secciones de la Cuarta Internacional deben, de la forma más concreta posible, elaborar programas de reivindicaciones transitorias para los campesinos (chacareros) y la pequeña burguesía de la ciudad correspondiente a las condiciones de cada país. Los obreros avanzados deben aprender a dar respuestas claras y concretas a los problemas de sus futuros aliados.

En tanto siga siendo el campesino un pequeño productor “independiente”, tiene necesidad de crédito barato, de precios accesibles para las máquinas agrícolas y los abonos, de condiciones favorables de transportes, de una organización honesta para las negociaciones de los productos agrícolas. Sin embargo los bancos, los trusts, los comerciantes extorsionan al campesinado por todas partes. Sólo los campesinos pueden reprimir este pillaje, con la ayuda de los obreros. Es necesario que entren a actuar comités de chacareros pobres que, en común con los comités obreros y los comités de empleados de banco, tomaran en sus manos el control de las operaciones de transporte, de crédito y de comercio que interesan a la agricultura.

Invocando de manera mentirosa las “excesivas” exigencias de los obreros, la gran burguesía convierte artificialmente el problema del precio de las mercaderías en una cuña que introduce luego entre los obreros y los campesinos, entre los obreros y la pequeña burguesía de las ciudades. Los campesinos, el artesano y el pequeño comerciante, a diferencia del obrero, del empleado y del pequeño funcionario no pueden reclamar un aumento del salario paralelo al aumento de los precios. La lucha burocrática oficial contra la carestía de la vida no sirve más que para engañar a las masas. Los campesinos, los artesanos y los comerciantes, sin embargo, en su condición de consumidores, deben tomar una participación activa, junto con los obreros, en la política de los precios. A las prédicas de los capitalistas relativas a los gastos de producción, de transporte y de comercio, los consumidores deben responder: “muestren vuestros libros, exigimos el control sobre la política de los precios”. Los órganos de este control deben ser los comités de vigilancia de los precios, formados por delegados de las fábricas, los sindicatos, las cooperativas, las organizaciones de campesinos, los elementos de la pequeña burguesía pobre de las ciudades, de los trabajadores del servicio doméstico, etc… De este modo los obreros demostrarán a los campesinos que la razón de la elevación de los precios no consiste en los salarios altos sino en las ganancias excesivas de los capitalistas y en el derroche de la anarquía capitalista.

El programa de la nacionalización de la tierra y de la colectivización de la agricultura debe formularse de tal manera que excluya radicalmente la idea de la expropiación de los campesinos pobres o de la colectivización forzosa. El campesino continuará siendo el campesino de su lote de tierra mientras él mismo lo considere necesario y posible. Para rehabilitar el programa socialista a los ojos de los campesinos es preciso desenmascarar implacablemente los métodos stalinistas de colectivización, dictados por intereses de la burocracia y no los intereses de los campesinos y de los obreros.

La expropiación de los expropiadores tampoco significa el despojo forzoso de los artesanos pobres y de los pequeños comerciantes. Por el contrario, el control de los obreros sobre los bancos y los trusts, y con mayor razón la nacionalización de estas empresas, puede crear para la pequeña burguesía de la ciudad condiciones incomparablemente más favorables de crédito, de compra y venta, que bajo la dominación ilimitada de los monopolios la dependencia de esas empresas respecto del capital privado será sustituida por la dependencia respecto al Estado, cuya atención a las necesidades de sus pequeños copartícipes y agentes será tanto mayor cuanto más riguroso sea el control de los obreros sobre el mismo.

La participación práctica de los campesinos explotados en el control de las distintas ramas de la economía permitirá a los campesinos decidir por sí mismo el problema de saber si les conviene o no sumarse al trabajo colectivo de la tierra, en qué plazos y en qué escala. Los obreros de la industria se comprometen a aportar en este camino toda su colaboración a los campesinos por intermedio de los sindicatos, de los comités de fábrica y, sobre todo, del gobierno obrero y campesino. La alianza que el proletariado propone no a las clases medias en general, sino a las capas explotadas de la ciudad y el campo, contra todos los explotadores, e incluso los explotadores “medios”, no puede fundarse en la coacción, sino solamente en un libre acuerdo que debe consolidarse en un “pacto” especial. Este “pacto” es precisamente el programa de reivindicaciones transitorias, libremente aceptado por las dos partes.

La lucha contra el imperialismo y contra la guerra

Toda la situación mundial, y por consecuencia también la vida política interior de los diversos países, se hallan bajo la amenaza de la guerra mundial. La catástrofe que se aproxima penetra de angustia, desde ya a las masas más profundas de la humanidad.

La II Internacional repite su política de traición de 1914 con tanta mayor convicción en cuanto la Internacional comunista desempeña ahora el papel del primer violín del patrioterismo. Desde que el peligro de guerra ha tomado un aspecto concreto, los stalinistas, superando con mucho a los pacifistas burgueses y pequeño burgueses, se han convertido en los campeones de la pretendida “defensa nacional”. La lucha revolucionaria contra la guerra recae así enteramente sobre los hombros de la IV Internacional.

La política de los Bolcheviques Leninistas en esta cuestión ha sido formulada en las tesis programáticas del Secretariado Internacional, que todavía ahora conservan todo su valor ( La IV Internacional y la Guerra, mayo de 1934). El éxito del partido revolucionario en el próximo período dependerá ante todo de su política en la cuestión de la guerra y el arte de apoyarse en la experiencia propia de las masas.

En el problema de la guerra más que en todo otro problema, la burguesía y sus agentes engañan al pueblo con abstracciones, fórmulas generales y frases patéticas: “neutralidad”, ”seguridad colectiva”, “armamentos para la defensa de la paz”, “defensa nacional”, “lucha contra el fascismo”, etc… Todas estas fórmulas se reducen, en resumidas cuentas, a que la cuestión de la guerra, vale decir, la suerte de los pueblos, debe quedar en manos de los imperialistas, de sus gobiernos, de su diplomacia, de sus Estados Mayores con todas sus intrigas y complots contra los pueblos.

La IV Internacional rechaza con indignación todas estas abstracciones que juegan entre los demócratas el mismo rol que entre los fascistas: “honor”, “sangre”, “raza”. Pero la indignación no es suficiente. Es preciso ayudar a las masas con criterios, consignas y reivindicaciones transitorias apropiadas para descubrir la realidad para distinguir lo que hay de concreto en el fondo de las abstracciones fraudulentas.

¿”Desarme”? Pero toda la cuestión del desarme consiste en saber quien desarmará y quien será desarmado. El único desarme que puede prevenir o detener la guerra es el desarme de la burguesía por los obreros. Pero para desarmar a la burguesía, es necesario que los obreros, ellos mismos, se armen.

¿“Neutralidad”? Pero el proletariado no es absolutamente neutral en la guerra entre Japón y China, o entre Alemania y la U.R.S.S. ¿Significa esto la defensa de la China y de la U.R.S.S.? Evidentemente, pero no por intermedio de los imperialistas que estrangularon a la China y a la U.R.S.S.

¿Defensa de la patria? Pero bajo esta abstracción la burguesía entiende la defensa de sus ganancias y de su pillaje. Estamos dispuestos a defender la patria de los ataques de los capitalistas extranjeros, una vez que hayamos atado de pies y manos e impedido a nuestros propios capitalistas atacar las patrias de los demás, una vez que los obreros y los campesinos sean los verdaderos amos de nuestro país; una vez que las riquezas del país pasen de manos de una ínfima minoría a las manos del pueblo; una vez que el ejército, de un instrumento de los explotadores se convierta en un instrumento de los explotados.

Es necesario saber traducir estas ideas fundamentales en ideas más particulares y más concretas, según la marcha de los acontecimientos y la orientación y estado de espíritu de las masas. Es necesario por otra parte, distinguir estrictamente del pacifismo del diplomático, del profesor, del periodista, del pacifismo del carpintero, del obrero agrícola, de la lavandera. En el primer caso, el pacifismo es la máscara del imperialismo. En el segundo es la expresión confusa de la desconfianza hacia el imperialismo.

Cuando el pequeño campesino o el obrero hablan de la defensa de la patria, se representan la defensa de su casa, de su familia y de las otras familias contra la invasión del enemigo, contra las bombas y contra los gases. El capitalismo y su periodista entienden por defensa de la patria la conquista de colonias y de mercados y la extensión, por el pillaje, de la parte “nacional” en los beneficios mundiales. El patriotismo y el pacifismo burgués son completas mentiras. En el pacifismo, lo mismo que en el patriotismo de los oprimidos, hay elementos que reflejan, de una parte el odio contra la guerra destructora y de otra parte su apego a lo que ellos creen que es su interés. Es necesario utilizar estos elementos para extraer las conclusiones revolucionarias necesarias. Es necesario saber oponer honestamente estas dos formas de pacifismo y de patriotismo.

Partiendo de estas consideraciones, la IV Internacional apoya toda reivindicación, aún insuficiente, si es capaz de llevar a las masas, aunque sea en un débil grado, a una política más activa a despertar su crítica y a reforzar su control sobre las maquinaciones de la burguesía.

Es desde este punto de vista que nuestra sección americana, sostiene, criticándola, la proposición de la institución de un referéndum sobre la cuestión de la declaración de guerra. Ninguna reforma democrática puede impedir, por ella misma, a los dirigentes provocar la guerra cuando ellos lo quieran. Es necesario hacer abiertamente esta advertencia. Pero cualesquiera que sean las ilusiones de las masas respecto al referéndum, esta reivindicación refleja la desconfianza de los obreros y los campesinos por el gobierno y el parlamento de la burguesía. Sin sostener ni desarrollar las ilusiones de las masas, es necesario apoyar con todas las fuerzas la desconfianza progresiva de los oprimidos hacia los opresores. Mientras más crezca el movimiento por el referéndum, más pronto los pacifistas burgueses se aislarán, más se desacreditaran los traidores de la Internacional Comunista y más viva se hará la desconfianza de los trabajadores hacia los imperialistas.

Es desde este punto de vista que debe ser sostenida, en adelante, la reivindicación del derecho de voto a los dieciocho años para los hombres y mujeres. Aquel que mañana será llamado a morir por la “patria” debe tener el derecho de hacer oír su voz ahora. La lucha contra la guerra debe consistir, ante todo, en la movilización revolucionaria de la juventud.

Es necesario hacer plena luz sobre el problema de la guerra en todos sus aspectos, principalmente sobre aquel bajo el cual se presenta a las masas en un momento dado.

La guerra es una gigantesca empresa comercial, sobre todo para la industria de guerra. Es por eso que las “doscientas familias” son los primeros patriotas y los principales provocadores de la guerra. El control obrero sobre la industria de guerra es el primer paso sobre “los fabricantes” de la guerra.

A la consigna de los reformistas: impuesto sobre los beneficios de la industria de guerra, nosotros oponemos la consigna de: confiscación de las ganancias y expropiación de las empresas que trabajan para la guerra. Donde la industria de la guerra está “nacionalizada”, como en Francia, la consigna del control obrero conserva todo su valor; el proletariado tiene hacia el estado burgués la misma desconfianza que hacia el burgués individual.

¡Ni un hombre, ni un centavo para el gobierno burgués!

¡Nada de programas de armamento sino un programa de trabajos de utilidad pública!

¡Completa independencia de las organizaciones obreras del control militar-policíaco!

Es necesario arrancar de una vez por todas el destino de los pueblos de las manos de las camarillas imperialistas ávidas y despiadadas que conspiran a sus espaldas. De acuerdo con esto reivindicamos: abolición completa de la diplomacia secreta; todos los tratados y acuerdos deben ser accesibles a cada obrero y campesino. Creación de escuelas militares para la formación de oficiales salidos de las filas de los trabajadores y escogidos por las organizaciones obreras, instrucción militar de los obreros y campesinos bajo el control inmediato de comités obreros y campesinos.

Sustitución del ejército permanente, es decir del cuartel, por una milicia popular en ligazón indisoluble con las fábricas, las minas y los campos.

La guerra imperialista es la continuación y la exacerbación de la política de pillaje de la burguesía. La lucha del proletariado contra la guerra imperialista es la continuación y la exacerbación de la lucha de clase. El comienzo de la guerra cambia la situación y parcialmente los procedimientos de la lucha de clases, pero no cambia ni los objetivos ni la dirección fundamental de la misma.

La burguesía imperialista domina el mundo, es por eso que la próxima guerra, en su carácter fundamental, será una guerra imperialista. El contenido fundamental de la política del proletariado será, en consecuencia, la lucha contra el imperialismo y su guerra. El principio fundamental de esta lucha será: “El enemigo principal está en el país” o “La derrota de nuestro propio gobierno (imperialista) es el menor mal”.

Pero todos los países del mundo no son países imperialistas. Al contrario la mayoría de los países son víctimas del imperialismo. Algunos países coloniales o semi-coloniales intentarán, sin duda, utilizar la guerra para sacudir el yugo de la esclavitud. De su parte la guerra no será imperialista sino emancipadora. El deber del proletariado internacional será el de ayudar a los países oprimidos en guerra contra los opresores, este mismo deber se extiende también a la U.R.S.S y a todo el estado obrero que pueda surgir antes de la guerra. La derrota de todo gobierno imperialista en la lucha contra un estado obrero o un país colonial es el menor mal.

Los obreros de un país imperialista no pueden ayudar a un país anti-imperialista por medio de su gobierno, cualesquiera que sean, en un momento dado, las relaciones diplomáticas entre los dos países. Si los gobiernos se encuentran en alianza temporaria que por la propia naturaleza debe ser incierta, el proletariado del país imperialista debe permanecer en su posición de clase frente a su gobierno y aportar el apoyo a su aliado no imperialista por sus métodos, es decir, por los métodos de la lucha de clases internacional (agitación en favor del estado obrero y del país colonial, no solamente contra sus enemigos, sino también contra sus aliados pérfidos; boicot y huelga en ciertos casos, renuncia al boicot y la huelga en otros, etc…).

Sin dejar de sostener al país colonial y a la U.R.S.S. en la guerra, el proletariado no se solidariza, en ninguna forma, con el gobierno burgués del país colonial ni con la burocracia termidoriana de la U.R.S.S. Al contrario, mantiene su propia independencia política tanto frente a uno como frente a la otra. Ayudando a una guerra justa y progresiva el proletariado revolucionario conquista las simpatías de los trabajadores de las colonias y de la U.R.S.S. Afirma así la autoridad de la IV internacional y puede ayudar por lo tanto, mejor, a la caída del gobierno burgués en el país colonial y de la burocracia reaccionaria de la U.R.S.S.

Al principio de la guerra las secciones de la IV internacional se sentirán inevitablemente aisladas: cada guerra toma de improviso a las masas populares y las empuja del lado del aparato gubernamental. Los internacionalistas deberán marchar contra la corriente. No obstante, las devastaciones y los males de la nueva guerra, que desde los primeros meses dejarán muy atrás los sangrientos horrores de 1914-18 desilusionarán pronto a las masas. Su descontento y su rebelión crecerán por saltos. Las secciones de la IV internacional se encontrarán a la cabeza del flujo revolucionario. El programa de reivindicaciones transitorias adquirirá una ardiente actualidad. El problema de la conquista del poder por el proletariado se planteará con toda su amplitud.

Antes de agotar, o ahogar en sangre a la humanidad, el capitalismo envenena la atmósfera mundial con los vapores deletéreos del odio nacional y racial. El antisemitismo es ahora una de las convulsiones más malignas de la agonía capitalista.

La divulgación tenaz en contra de todos los prejuicios de raza y de todas las formas y matices de la arrogancia nacional del chauvinismo, en particular del antisemitismo, debe entrar en el trabajo cotidiano de todas las secciones de la IV Internacional, como el principal trabajo de educación en la lucha contra el imperialismo y la guerra. Nuestra consigna fundamental sigue siendo:

¡Proletarios de todos los países, uníos!

El gobierno obrero y campesino

La fórmula de “gobierno obrero y campesino” aparecida por primera vez en 1917 en la agitación de los bolcheviques fue definitivamente admitida después de la insurrección de Octubre. No representaba en este caso más que una denominación popular de la dictadura del proletariado, ya establecida. La importancia de esta denominación consiste sobre todo en que ponía en primer plano la idea de la alianza del proletariado y de la clase campesina colocada en la base del poder soviético.

Cuando la Internacional Comunista de los epígonos trató de hacer revivir la fórmula de “dictadura democrática de los obreros y campesinos”, enterrada por la historia, dio a la fórmula de “gobierno obrero y campesino” un contenido completamente diferente, puramente “democrático”, vale decir, burgués, oponiéndola a la dictadura del proletariado. Los bolcheviques leninistas rechazaron resueltamente la consigna de “gobierno obrero y campesino” en su interpretación democrático burguesa. Afirmaban entonces y afirman ahora que cuando el partido del proletariado renuncia a salir de los cuadros de la democracia burguesa, su alianza con la clase media no es otra cosa que un apoyo al capital, como ocurrió con los menchevique y los socialistas revolucionarios en 1917, como ocurrió con el partido comunista chino en 1925-1927 y como pasa ahora con los “frentes populares” de España, de Francia y de otros países.

En Abril-Septiembre de 1917, los bolcheviques exigían que los socialistas revolucionarios y los mencheviques rompieran su ligazón con la burguesía liberal y tomaran el poder en sus propias manos. Con esta condición los bolcheviques prometían a los mencheviques y a los socialistas revolucionarios representantes pequeño burgueses de obreros y campesinos, su ayuda revolucionaria contra la burguesía renunciando, no obstante categóricamente a entrar en el gobierno y a tomar ninguna responsabilidad política por ellos. Si los mencheviques y socialistas revolucionarios habían realmente roto con los cadetes liberales y con el imperialismo extranjero, “el gobierno obrero y campesino” creado por ellos, no hubiera hecho más que acelerar y facilitar la instauración de la dictadura del proletariado. Pero es precisamente por esto que la dirección de la democracia pequeño burguesa se opuso con todas sus fuerzas a la instauración de su propio poder. La experiencia de Rusia demuestra, la experiencia de España y de Francia confirma de nuevo, que aún en las condiciones más favorables los partidos de la democracia pequeño burguesa (socialistas revolucionarios, social demócratas, stalinistas, anarquistas) son incapaces de crear un gobierno obrero y campesino, vale decir un gobierno independiente de la burguesía.

No obstante la reivindicación de los bolcheviques dirigidas a los mencheviques y a los socialistas revolucionarios: «¡Romped con la burguesía, tomad en vuestras manos el poder!» tiene para las masas un enorme valor educativo. La negación obstinada de los mencheviques y de los socialistas revolucionarios a tomar el poder, que apareció tan trágicamente en las jornadas de julio, los perdió definitivamente en el espíritu del pueblo y preparó la victoria de los bolcheviques.

La tarea central de la Cuarta Internacional consiste en liberar al proletariado de la vieja dirección, cuyo espíritu conservador está en completa contradicción con la situación catastrófica del capitalismo en su decadencia y es el principal freno del progreso histórico. La acusación capital que la IV Internacional lanza contra las organizaciones tradicionales del proletariado es la de que ellas no quieren separarse del semi-cadáver de la burguesía.

En estas condiciones la reivindicación dirigida sistemáticamente a la vieja dirección: «¡Romped con la burguesía, tomad el poder!» es un instrumento extremadamente importante para descubrir el carácter traidor de los partidos y organizaciones de las II y III Internacional es así como también de la Internacional de Amsterdam.

La consigna de “gobierno obrero y campesino” es empleada por nosotros, únicamente, en el sentido que tenía en 1917 en boca de los bolcheviques, es decir, como una consigna anti-burguesa y anti-capitalista, pero en ningún caso en el sentido “democrático” que posteriormente le han dado los epígonos haciendo, de ella, que era un puente a la revolución, la principal barrera en su camino.

Nosotros exigimos de todos los partidos y organizaciones que se apoyan en los obreros y campesinos, que rompan políticamente con la burguesía y tomen el carro campesino. En este camino de la lucha por el poder obrero prometemos un completo apoyo contra la reacción capitalista. Al mismo tiempo desarrollamos una agitación incansable alrededor de las reivindicaciones que deben constituir, en nuestra opinión, el programa del “gobierno obrero y campesino”.

¿Es posible la creación del gobierno obrero y campesino por las organizaciones obreras tradicionales? La experiencia del pasado demuestra, como ya lo hemos dicho, que esto es por lo menos, poco probable. No obstante no es posible negar categóricamente a priori la posibilidad teórica de que bajo la influencia de una combinación muy excepcional (guerra, derrota, crack financiero, ofensiva revolucionaria de las masas, etc…)Los partidos pequeño burgueses sin excepción a los stalinistas, pueden llegar más lejos de lo que ellos quisieran en el camino de una ruptura con la burguesía. En cualquier caso una cosa está fuera de dudas: aún en el caso de que esa variante poco probable llegara a realizarse en alguna parte y un “gobierno obrero y campesino” – en el sentido indicado más arriba- llegara a constituirse, no representaría más que un corto episodio en el camino de la verdadera dictadura del proletariado.

Pero es inútil perderse en conjeturas. La agitación bajo la consigna de gobierno obrero y campesino tiene en todos los casos un enorme valor educativo. Y no es por azar: esta consigna, completamente general sigue la línea del desarrollo político de nuestra época (bancarrota, disgregación de los viejos partidos burgueses, quiebre de la democracia, auge del fascismo, aspiración creciente de los trabajadores a una política más activa y más ofensiva). Es por eso que cada una de nuestras reivindicaciones transitorias debe conducir a una sola y misma conclusión política: los obreros deben romper con todos los partidos tradicionales de la burguesía para establecer en común con los campesinos su propio poder.

Es imposible prever cuáles serán las etapas concretas de la movilización revolucionaria de las masas. Las secciones de la IV Internacional deben orientarse en forma crítica a cada nueva etapa y lanzar las consignas que apoyen las tendencias de los obreros a una política independiente, profundicen el carácter de clase de esta política, destruyan las ilusiones pacifistas y reformistas, refuercen la ligazón de la envergadura con las masas y preparen la toma revolucionaría del poder.

Los soviets

Los comités de fábrica son como se ha dicho un elemento de la dualidad del poder en la fábrica. Es por eso que su existencia sólo es posible bajo las condiciones de una creciente presión de las masas. Esto también es cierto para las agrupaciones de masa para la lucha contra la guerra; para los comités de control de precios y para los otros centros de movimiento cuya acción testifica, por sí misma que la lucha de clases ha rebasado el cuadro de las organizaciones tradicionales del proletariado.

No obstante estos nuevos organismos y centros sentirán su falta de cohesión y su insuficiencia. Ninguna de las reivindicaciones transitorias puede ser completamente realizada con el mantenimiento del régimen burgués. Además de la agudización de la crisis social aumentará no sólo el sufrimiento de las masas sino que también su impaciencia, su firmeza y su espíritu de ofensiva. Capas siempre nuevas de oprimidos levantarán la cabeza y lanzarán sus reivindicaciones millones de necesitados, en que los jefes reformistas nunca pensaron, comenzarán a golpear a las puertas de las organizaciones obreras. Los desocupados entrarán en el movimiento. Los obreros agrícolas, los campesinos arruinados o semi-arruinados, las capas proletarizadas de la intelectualidad, todos buscarán un reagrupamiento y una dirección. ¿Cómo armonizar las diversas reivindicaciones y formas de lucha aunque sólo sea en los limites de una ciudad? La historia ya ha respondido a este problema: por medio de los soviets (Consejos) que reúnen los representantes de todos los grupos de lucha. Nadie ha propuesto hasta ahora ninguna forma de organización y es dudoso que se pueda inventar otra. Los soviets no están ligados a ningún programa a priori. Abren sus puertas a todos los explotados. Por esta puerta pasan los representantes de las capas que son arrastradas por el torrente general de la lucha. La organización se extiende con el movimiento y se renueva constantemente y profundamente. Todas las tendencias políticas del proletariado pueden luchar por la democracia del soviets sobre la base de la más amplia democracia. Es por eso que la consigna de los soviets es el coronamiento del programa de reivindicaciones transitorias.

Los soviets no pueden nacer sino donde el movimiento de las masas entra en una etapa abiertamente revolucionaria. En tanto que eje alrededor del cual se unifican decenas de millones de trabajadores, los soviets desde el momento de su aparición se constituyen en rivales adversarios de las autoridades locales y, en seguida, del mismo gobierno central. Si el comité de fábrica crea los elementos de la dualidad del poder en la fábrica, los soviets abren un período de dualidad del poder en el país.

La dualidad del poder es a su vez el punto culminante del período de transición. Dos regímenes, el burgués y el proletario, se oponen, hostilmente uno al otro. El choque entre ambos es inevitable. De la salida de éste depende la suerte de la sociedad. En caso de derrota de la revolución, la dictadura fascista de la burguesía. En caso de victoria, el poder de los soviets, es decir, la dictadura del proletariado y la reconstrucción socialista de la sociedad.

Los países atrasados y el programa de reivindicaciones transitorias

Los países coloniales y semi-coloniales son por su misma naturaleza países atrasados. Pero estos países atrasados viven en las condiciones de la dominación mundial del imperialismo. Es por eso que su desarrollo tiene un carácter combinado: reúnen al mismo tiempo las formas económicas más primitivas y la última palabra de la técnica y de la civilización capitalista. Esto es lo que determina la política del proletariado de los países atrasados: está obligado a combinar la lucha por las tareas más elementales de la independencia nacional y la democracia burguesa con la lucha socialista contra el imperialismo mundial. Las reivindicaciones democráticas, las reivindicaciones transitorias y las tareas de la revolución socialista no están separadas en la lucha por etapas históricas sino que surgen inmediatamente las unas de las otras. Habiendo apenas comenzado a edificar sindicatos el proletariado chino se vio ya obligado a pensar en los soviets. En este sentido, el presente programa es plenamente aplicable a los países coloniales y semi-coloniales, al menos en aquellos que el proletariado es ya capaz de tener una política independiente.

Los problemas centrales de los países coloniales y semi-coloniales son: la revolución agraria, es decir, la liquidación de la herencia feudal y la independencia nacional, es decir, el sacudimiento del yugo imperialista. Estas dos tareas están estrechamente ligadas la una a la otra.

Es imposible rechazar pura y simplemente el programa democrático; es necesario que las masas por sí mismo sobrepasen este programa en la lucha. La consigna de la Asamblea Nacional (o Constituyente) conserva todo su valor en países como la China o la India. Es necesario ante todo armar a los obreros de este programa democrático. Sólo ellos pueden levantar y unir a los campesinos. Sobre la base del programa democrático revolucionario es necesario oponer los obreros a la burguesía «nacional». A una cierta etapa de la movilización de las masas bajo las consignas de la democracia revolucionaria, los soviets pueden y deben surgir. Su rol histórico en cada período dado, en particular su relación con la Asamblea Nacional, está determinado por el nivel político del proletariado, por la ligazón entre éste y la clase campesina, por el carácter de la política del proletariado. Tarde o temprano los soviets deben derribar a la democracia burguesa. Sólo ellos son capaces de llevar hasta el final la revolución democrática y abrir así la etapa de la revolución socialista.

El peso específico de las diversas reivindicaciones democráticas y transitorias en la lucha del proletariado, su ligazón recíproca, su orden de sucesión, está determinado por las particularidades y condiciones propias de cada país atrasado, en una parte considerable, por su grado de atraso. No obstante la dirección general del desarrollo revolucionario puede ser determinada por la fórmula de la revolución permanente en el sentido que definitivamente han dado a esta fórmula las tres revoluciones de Rusia (1905, febrero de 1917 y octubre de 1917).

La Internacional «Comunista» ha dado a los países atrasados el ejemplo clásico de la manera cómo se puede causar la ruina de una revolución llena de fuerza y de promesas cuando en la impetuosa alza del movimiento de masas en China en 1925-1927. la I.C. no lanzó la consigna de la Asamblea nacional y al mismo tiempo prohibió la formación de los soviets. El partido burgués del Kuo-Min-Tang debía según el plan de Stalin «reemplazar» a la vez a la Asamblea Nacional y a los Soviets. Después del hundimiento inevitable de la insurrección de Cantón. la I.C. tomó el camino de la guerra de guerrillas y de los soviets campesinos con una completa pasividad del proletariado industrial. Conducida por este camino a una impasse la I.C. aprovechó la guerra Chino-Japonesa para liquidar de un plumazo la «China Soviética» subordinando no solamente el «Ejercito Rojo» campesino sino también el llamado partido Comunista al Kuo-Min-Tang mismo, es decir de la burguesía.

Después de haber traicionado a la revolución proletaria internacional en nombre de la amistad con los esclavistas democráticos, el KOMINTERN no podía dejar de traicionar igualmente la lucha emancipadora de los pueblos coloniales con un cinismo mucho mayor que con el que lo hiciera antes la II Internacional. La política de los “Frentes Populares” y de la «Defensa Nacional » tiene como uno de sus objetivos hacer con las centenas de millones de hombres de la población colonial, carne de cañón para el imperialismo democrático. La bandera de la lucha de la emancipación de los pueblos coloniales, es decir, de más de la mitad de la humanidad, pasa definitivamente a manos de la IV Internacional

El programa de reivindicaciones transitorias en los países fascistas

Ha pasado bastante tiempo desde que los estrategas de la I.C. proclamaron que la victoria de Hitler no era más que un paso hacia la victoria de Thaelman. Más de 5 años lleva pasados Thaelman en las prisiones de Hitler. Mussohni mantiene a Italia bajo el fascismo desde hace más de 16 años. Mientras tanto, todos los partidos de la Segunda y Tercera Internacionales se han mostrado impotentes no solamente para provocar un movimiento de masas sino también para crear una organización ilegal seria que pueda compararse, aunque sólo sea en cierta medida a los partidos revolucionarios rusos de la época del zarismo.

No hay ninguna razón para ver la causa de estos fracasos en la potencia de la ideología fascista. Mussolini no tuvo jamás ideología alguna y la ideología de Hitler nunca ha sido tomada en serio por los obreros. Las capas de la población a las que el fascismo, en un momento dado, había seducido, es decir, las clases medias, sobre todo, han tenido tiempo de desilucionarse. El hecho de que la pequeña oposición existente se limite a los medios clericales protestantes y católicos, no se explica por la potencia de las teorías semi-delirantes, semi-charlatanescas de la «raza’, y de la «sangre» sino ideologías de la democracia y del KOMINTERN.

Después del hundimiento de la Comuna de Paris, una reacción aplastante se prolongó cerca de 8 años. Después de la derrota de la revolución rusa en 1905 las masas obreras quedaron abatidas por casi el mismo tiempo. No obstante en los dos casos no se trató más que de derrotas físicas determinadas por la correlación de fuerzas. En Rusia se trataba, por otra parte, de un proletariado casi virgen. La fracción de los Bolcheviques no contaba entonces más de tres años. La situación era completamente diferente en Alemania donde la dirección pertenecía a potentes partidos los cuales uno tenía 70 años de existencia y el otro cerca de 15. Estos dos partidos que tenían millones de electores se encontraron moralmente paralizados ante la lucha y se rindieron sin combate. No ha habido jamás catástrofe parecida en la historia el proletariado alemán no ha sido batido por el enemigo en un combate; ha sido destruido por la cobardía, la abyección, la traición de sus propios partidos. Nada de extraño tiene que haya perdido la fe en todo lo que estaba habituado a creer desde hace casi tres generaciones. La victoria de Hitler a su vez ha reforzado a Mussolini.

La falta de éxito real del trabajo revolucionario en Italia y en Alemania no tiene otra razón que la política criminal de la social democracia y del Comintern. Para realizar un trabajo ilegal es necesario no solamente la simpatía de las masas, sino también el entusiasmo consciente de sus capas más avanzadas. ¿Pero puede esperarse el entusiasmo en organizaciones que históricamente están en quiebra? Los jefes emigrados son sobre todo agentes del Kremlin o de la G.P.U., desmoralizados hasta la médula de los huesos, o antiguos ministros social-demócratas de la burguesía, que esperan que el milagro los obreros le devolverán sus puestos perdidos. ¿Es posible imaginar, aunque sólo sea por un momento a estos señores en el papel de futuros líderes de la revolución antifascista?

Los acontecimientos sobre la arena mundial tampoco han favorecido una conmoción revolucionaria en Italia y Alemania: aplastamiento de los obreros austriacos, derrota de la revolución española, degeneración del Estado Soviético. En la medida en que los obreros italianos y alemanes dependen de la radio para su información política, se puede decir con seguridad que las emisiones de Moscú, que combinan la mentira termidoriana a la estupidez y la impotencia, constituyen un potente factor de desmoralización para los obreros de los países totalitarios. En este aspecto como en otros Stalin no es más que un auxiliar de Goebbels.

No obstante, los antagonismos de clase que han conducido a la victoria del fascismo, continúan su trabajo aún bajo su dominación y lo roen poco a poco. El descontento de las masas crece. Centenares de miles de obreros abnegados continúan, a pesar de todo, un trabajo prudente de topos revolucionarios. Jóvenes generaciones que no han sufrido directamente el hundimiento de las grandes tradiciones y de las grandes esperanzas, se levantan. La preparación molecular de la revolución está en marcha bajo la pesada loza del régimen totalitario. Pero para que la energía escondida se transforme en movimiento, es necesario que la vanguardia del proletariado haya encontrado una nueva perspectiva, un nuevo régimen, un nuevo programa, una nueva bandera sin tacha.

Es esta la principal dificultad. Es extremadamente difícil para los obreros de los países fascistas orientarse en los nuevos programas. La verificación de un programa se hace por la experiencia. Es precisamente la experiencia del movimiento de masas lo que falta en los países de despotismo totalitario. Es muy probable que sea necesario un gran éxito del proletariado en uno de los países «democráticos» para dar un impulso al movimiento revolucionario en los países dominados por el fascismo.

Una catástrofe financiera o militar puede tener el mismo efecto. Es necesario realizar actualmente un trabajo preparatorio, sobre todo de propaganda, que no dará frutos abundantes sino en el porvenir.

Desde ya se puede afirmar con plena certeza: una vez que haya alumbrado el gran día, el movimiento revolucionario en los países fascistas tomará de golpe una extensión grandiosa y no se detendrá para resucitar cadáveres como el de Weimar.

Es sobre este punto que comienza la divergencia irreductible entre la IV Internacional y los viejos partidos que sobreviven físicamente a su bancarrota. El «Frente Popular» en la emigración es una de las variedades más nefastas y más traidoras de todos los frentes populares posibles. Significa en el fondo la nostalgia impotente de una coalición con una burguesía liberal inexistente. Si tuviera algún éxito, no habría más que preparar una serie de nuevas derrotas del proletariado a la manera española. Es por eso que la propaganda despiadada contra la teoría y la práctica del Frente Popular es la primera condición de la lucha revolucionaria contra el fascismo.

Esto no significa que la IV Internacional rechace las consignas democráticas. Al contrario, y en todas partes bajo su propia bandera. Propone abiertamente su programa al proletariado de los países fascistas. Desde ahora los obreros avanzados del mundo entero están firmemente convencidos que el derrumbamiento de Mussolini y de Hitler y de sus agentes e imitadores, se producirá bajo la dirección de la IV Internacional.

La situación de la URSS y las tareas de la época de transición

La Unión Soviética ha salido de la revolución de Octubre como un Estado obrero. La propiedad estatal de los medios de producción, condición necesaria del desarrollo socialista, ha abierto la posibilidad de un crecimiento rápido de las fuerzas productivas. El aparato del Estado obrero, aislado, sufrió mientras tanto una completa degeneración, transformándose de instrumento de la clase obrera, en instrumento de violencia burocrática contra la clase obrera y en forma creciente, en instrumento de sabotaje de la economía. La burocratización de un Estado obrero, atrasado y aislado, y la transformación de la burocracia en casta privilegiada omnipotente, es la refutación más convincente -no solamente teórica sino práctica- de la teoría del socialismo en un solo país.

Así, el régimen de la URSS encierra contradicciones amenazantes. Pero continúa siendo un régimen de Estado Obrero degenerado. Tal es el diagnóstico social.

El pronóstico político tiene un carecer alternativo: o la burocracia se transforma cada vez más en órgano de la burguesía mundial dentro del Estado Obrero, derriba las nuevas formas de propiedad y vuelve el país al capitalismo; o la clase obrera aplasta a la burocracia y abre el camino hacia el socialismo.

Para las secciones de la IV Internacional los procesos de Moscú no son una sorpresa, ni el resultado de la demencia personal del dictador del Kremlin, sino los productos legítimos del Termidor. Han nacido de fricciones intolerables que existen en el interior de la burocracia soviética, fricciones que a su vez reflejan las contradicciones entre la burocracia y el pueblo y también los antagonismos que se profundizan en el seno del mismo «pueblo». La naturaleza sangrienta y fantástica de los juicios dan el grado de intensidad de esas contradicciones y predicen la proximidad del desenlace.