La vulnerabilidad CVE-2021-20090 que también afecta a los routers LiveBox de Orange de la marca Arcadyan, están siendo explotados activamente para hackear a millones de dispositivos IoT en todo el mundo. El error explotado activamente permite omitir la autenticación en millones de routers expuestos en internet. Por suerte y como comentan en bandaancha.eu la vulnerabilidad ya fue solucionada por Orange.

La vulnerabilidad rastreada como CVE-2021-20090 es una vulnerabilidad crítica (gravedad calificada 9.9 / 10) en las interfaces web de routers con firmware Arcadyan que permite a atacantes remotos no autenticados eludir la autenticación. Los actores de amenazas explotan activamente una vulnerabilidad de derivación de autenticación crítica, rastreada como CVE-2021-20090, que afecta a los enrutadores domésticos con firmware Arcadyan para implementar un payload de la botnet Mirai.

Una vulnerabilidad de recorrido de ruta en las interfaces web de Buffalo WSR-2533DHPL2 versión de firmware <= 1.02 y WSR-2533DHP3 versión de firmware <= 1.24 podría permitir que atacantes remotos no autenticados eludan la autenticación.

Tenable.

Esta falla afecta potencialmente a millones de dispositivos IOT fabricados por no menos de 17 proveedores, incluidos algunos ISP Españoles (Orange, Vodafone), un Mexicano (Telmex) y un Argentino (Telecom). Los ataques en curso fueron detectados por investigadores de Juniper Threat Labs, los expertos creen que fueron realizados por un actor de amenazas que se dirigió a los dispositivos de IoT en una campaña desde febrero.

“A partir del 5 de agosto, identificamos algunos patrones de ataque que intentan explotar esta vulnerabilidad en la naturaleza proveniente de una dirección IP ubicada en Wuhan, provincia de Hubei, China. El atacante parece estar intentando implementar una variante de Mirai en los enrutadores afectados utilizando scripts similares en nombre a los mencionados por Palo Alto Networks en marzo. Habíamos sido testigos de la misma actividad a partir del 18 de febrero», expresa el análisis publicado por los expertos de Juniper. «La similitud podría indicar que el mismo actor de amenazas está detrás de este nuevo ataque e intenta actualizar su arsenal de infiltración con otra vulnerabilidad recién revelada».

Los ataques en curso fueron descubiertos por los investigadores de Juniper Threat Labs mientras monitoreaban la actividad de un actor de amenazas conocido por atacar la red y los dispositivos de IoT desde febrero.

Según los expertos, entre el 6 de junio y el 23 de julio del presente año en curso 2021, el actor de amenazas comenzó a explotar las siguientes vulnerabilidades:

- CVE-2020-29557 (enrutadores DLink)

- CVE-2021-1497 y CVE-2021-1498 (Cisco HyperFlex)

- CVE-2021-31755 (Tenda AC11)

- CVE-2021-22502 (MicroFocus OBR)

- CVE-2021-22506 (MicroFocus AM)

- Un par de exploits más de exploit-db sin CVE relacionados.

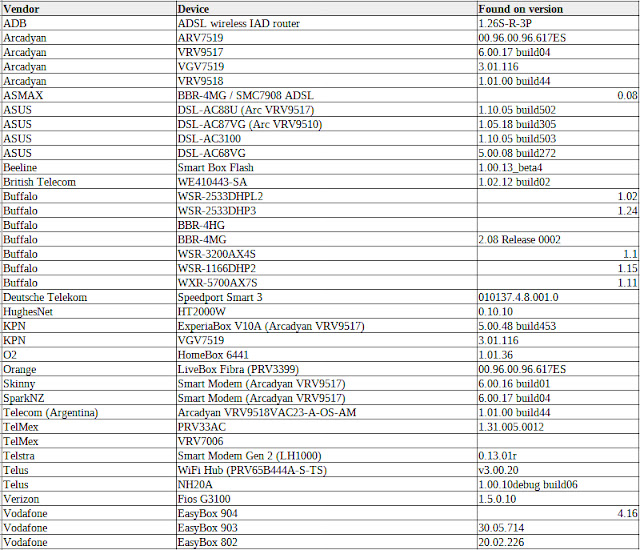

Modelos Routers Vulnerables

Los dispositivos vulnerables incluyen docenas de modelos de enrutadores de múltiples proveedores e ISP, incluidos Asus, British Telecom, Deutsche Telekom, Orange, O2 (Telefónica), Verizon, Vodafone, Telstra y Telus. Según la cantidad de modelos de enrutadores y la larga lista de proveedores afectados por este error, es probable que la cantidad total de dispositivos expuestos a ataques llegue a millones de routers.

Lista estructurada en Fabricante – Modelo – Firmware:

La falla CVE-2021-20090 existió en el firmware de Arcadyan durante al menos diez años, esto significa que todos los proveedores que lo usaron en sus modelos heredaron automáticamente el error. Los investigadores también compartieron indicadores de compromiso (IOC) asociados con la última ola de ataques atribuidos a este actor de amenazas. El fallo de seguridad fue descubierta por Tenable, que publicó un aviso de seguridad el 26 de abril y agregó un código de explotación de prueba de concepto el martes 3 de agosto.

Esta vulnerabilidad en el firmware de Arcadyan ha existido durante al menos 10 años y, por lo tanto, se ha abierto camino a través de la cadena de suministro en al menos 20 modelos de 17 proveedores diferentes, y eso se menciona en un documento técnico que Tenable ha publicado.

Evan Grant. Ingeniero de Investigaciones de Tenable Staff

Desde el pasado Jueves 6 de Agosto, Juniper Threat Labs «identificó algunos patrones de ataque que intentan explotar esta vulnerabilidad en la naturaleza proveniente de una dirección IP ubicada en Wuhan, provincia de Hubei, China». Los actores de amenazas detrás de esta actividad de explotación en curso utilizan herramientas maliciosas para implementar una variante de botnet Mirai, similar a las utilizadas en una campaña Mirai dirigida a dispositivos de seguridad de red y IoT, descubiertas por investigadores de la Unidad 42 en marzo.

La similitud podría indicar que el mismo actor de amenazas está detrás de este nuevo ataque e intenta actualizar su arsenal de infiltración con otra vulnerabilidad recién revelada.

Juniper Threat Labs.

Los investigadores detectaron por primera vez la actividad de los actores de amenazas el 18 de febrero. Desde entonces, han agregado continuamente nuevos exploits a su arsenal, siendo el que apunta a CVE-2021-20090 el último incluido a principios de esta semana, y es más probable que se produzcan.

Dado que es posible que la mayoría de las personas ni siquiera sean conscientes del riesgo de seguridad y no actualizarán su dispositivo en el corto plazo, esta táctica de ataque puede ser muy exitosa, barata y fácil de llevar a cabo.

Los indicadores de compromiso (IOC), incluidas las direcciones IP utilizadas para lanzar los ataques y los hash de muestra, están disponibles al final del informe de Juniper Threat Labs.

CVE-2021-20090 (path transversal auth bypass) y CVE-2021-20091 (inyección de archivo de configuración RCE).