En su programa de gobierno, el candidato ultraderechista asegura que van a priorizar “el consumo humano a través de la cobertura de agua potable para toda la población”. Desde el comando de Kast no indicaron si entregarían o no derechos de aprovechamiento de privados para garantizar el recurso a todos.

El general Augusto Pinochet estaba disconforme. Aquel 7 de febrero de 1979, Pinochet terminaba de escuchar la exposición de Miguel Kast Rist, hermano del candidato José Antonio Kast (P. Republicano) y entonces ministro director de la Oficina de Planificación, sobre el proyecto de ley que modifica el régimen de derechos de agua. “En realidad, como lo dije desde la partida, les advierto que este decreto ley me cuesta harto sueño”, expresó el dictador, ya que “este asunto ha sido toda la vida una bomba permanente en los campos: se mata a la gente”.

El decreto, del cual terminaría emanando la actual legislación en materia de distribución, venta y acceso al agua, fue firmado igualmente. “Como es urgente este decreto para arreglar la situación, se lo firmo, haciéndole presente que podemos tener dificultades”, se puede leer en el acta de la Junta Militar. Miguel Kast Rist, ante consultas del general dictador, procedió a dar una explicación sobre la parte operativa del proyecto. Pinochet no quedó convencido: “Si viene el problema, usted va a pagar el pato…”, le espetó. (Revise el acta en el siguiente enlace).

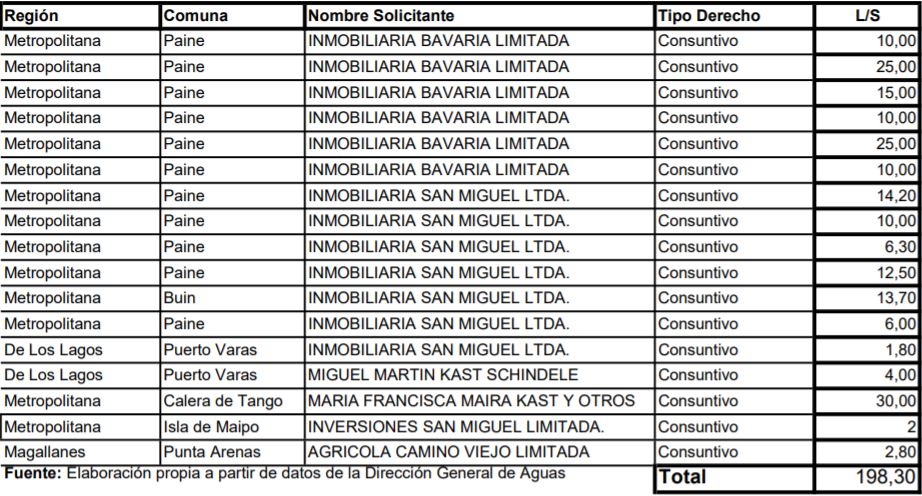

Han transcurrido 42 años de aquella reunión y 40 desde que se promulgó el Código de Aguas, siendo la relación de la familia Kast con el negocio del agua una constante hasta hoy. En investigaciones recientes respecto al tema, se cruzó la información disponible en el Catastro Público Aguas de la Dirección General de Aguas (DGA) con sociedades compuestas por la familia del candidato presidencial del Frente Social Cristiano, encontrando que entre cuatro empresas y dos personas naturales poseen un total de 198,3 litros por segundo en derechos de agua.

En consecuencia, si se toma en cuenta el consumo promedio por persona de 170 litros diarios que calcula la Superintendencia de Servicios Sanitarios, la familia del ultraderechista posee agua como para abastecer a 100.783 personas.

La propiedad hídrica de los Kast es, en todos los casos, del tipo consuntivo, es decir, que no son restituidos a los acuíferos o cursos de agua; además de ser continuos y permanentes, lo que implica que pueden extraer esa cantidad de agua sin restricción alguna.

Los derechos de agua provienen de distintas fuentes, algunas en regiones con escasez hídrica como lo son la región Metropolitana, con derechos sobre el Río Maipo, y la de Los Lagos, provenientes del Río Bueno y Puelo.

El mismo programa presidencial de José Antonio Kast, en la página 51 bajo el título Acción para enfrentar la sequía y lograr la seguridad hídrica, asegura que propondrán “una hoja de ruta para alcanzar la seguridad hídrica de la población en 8 años, priorizando el consumo humano a través de la cobertura de agua potable y saneamiento para toda la población”.

Siguiendo esta premisa, diversos investigadores han contactado al comando del candidato republicano para consultar si en un eventual gobierno quitarían de manos de privados derechos de agua para garantizar el consumo humano de la población y, específicamente, sí lo haría con los derechos de agua que posee su familia. Indicaron que, considerando el cierre de campaña, no había posibilidad de enviar una respuesta.

El mismo ejercicio fue realizado con la familia del candidato Gabriel Boric, sin encontrar que los Boric Scarpa, Font Aguilera y Boric Font fueran titulares de derechos de agua o dueños de sociedades que posean dichos derechos.

El negocio del agua en la candidatura de José Antonio Kast

Los derechos de agua se concentran en la Región Metropolitana, en la comuna de Paine, lugar donde se inician los negocios de la familia Kast con la llegada de los padres de José Antonio Kast. Michael Kast Schindele llega Chile desde Alemania tras huir de la segunda Guerra Mundial, miembro del partido nazi y teniente del ejército de Hitler.

Inmobiliaria Bavaria Limitada, propiedad de Christian Kast Rist, hermano del candidato presidencial del Frente Social Cristiano, posee derechos de agua por 95 L/S sobre la cuenca del Río Maipo, todos consuntivos.

También los Kast concentran derechos de agua a través de la Inmobiliaria San Miguel Ltda., de propiedad de Christian Kast Rist y donde hasta al menos el 2016 participó José Antonio. La sociedad posee 64,5 L/S, lo que significa según información disponible en el portal de transacciones de derechos de aprovechamientos de agua de la empresa Agua Circular, un capital de 193 millones 500 mil pesos si se considera que en el mercado del agua hoy cada litro por segundo se comercializa a aproximadamente 3 millones de pesos.

Los derechos de agua de esta sociedad en la que participó el candidato de la ultraderecha se concentran en la Región Metropolitana, específicamente en la comuna de Paine, y provienen directamente del Río Maipo. Al igual que los anteriores, son consuntivos y entregados de forma permanente y continua.

Por su parte, Michael Kast Schindele, el padre de José Antonio, aún mantiene registrados 4 litros por segundo en la comuna de Puerto Varas, los que afectan las Cuencas e Islas entre Río Bueno y Río Puelo; todos consuntivos, permanentes y continuos. A pesar de su fallecimiento en 2014, el registro aún se los adjudica a él, siendo posible que estos hayan sido traspasados mediante herencia a algún familiar y su propiedad no se encuentre actualizada en el registro de la DGA.

María Francisca Maira Kast, sobrina de José Antonio, posee 30 L/S con afectación a la cuenca del río Maipo con el mismo tipo de derecho que sus familiares.

Cierran la lista dos sociedades donde participa Christian Kast Rist: Inversiones San Miguel Limitada, la que posee 2 L/S, y Agrícola Camino Viejo Limitada, donde hasta el 2017 también participaba José Antonio, la cual mantiene 2.8 L/S de su propiedad. Todos los derechos anteriores son consuntivos, permanentes y continuos, los que afectan a en primer lugar la cuenca del Río Maipo y en el caso de Agrícola Camino Viejo, las cuencas “Costeras entre Laguna Blanca, Seno Otway, canal Jeronimo y Magallanes”, en la comuna de Punta Arenas.

El rol del hermano de José Antonio Kast en la privatización del agua

El Código de Aguas, promulgado el 13 de agosto de 1981, es una de las políticas de privatización más significativas de la dictadura cívico-militar. Desde el momento en que el Decreto con Fuerza de Ley N° 1.122 dio origen a ese código, los derechos de agua se vieron inmersos en un sistema de transacciones en el mercado. De esta forma, pese a que el agua es un bien público, sus derechos de uso son de propietarios privados, los cuales -en la práctica- han poseído estos derechos a perpetuidad.

Un par de años antes, el 7 de febrero de 1979, la Junta Militar, presidida por el dictador Augusto Pinochet, sesionaba de forma “secreta y extraordinaria”. El punto tres de la tabla de esta reunión era el “proyecto de decreto ley que modifica el régimen de derechos de agua”, siendo expuesto por Miguel Kast Rist, ministro de ODEPLAN y hermano del candidato presidencial del Frente Social Cristiano. El ministro de Agricultura, Alfonso Márquez de la Plata Irarrázaval, también participó en la explicación.

Miguel Kast Rist, en dicha sesión de la Junta Militar desarrollada el verano de 1979, tenía un desafío: convencer al dictador Augusto Pinochet de firmar el decreto ley que privatizaría los derechos de agua en Chile.

El diagnóstico de Kast, expuesto en dicha sesión, era tajante: “el problema del agua es que, junto con la reforma agraria, se modificó la regla del juego básica y, en la práctica, hoy día el agua está totalmente controlada por el Estado y entregada solamente en usufructo a los particulares”.

Este punto fue la base de su argumentación, con la que buscaba transformar la estructura con la que el Estado administraba las aguas. “Los principios establecidos aquí rigen de inmediato para que desde ese día la gente quede asegurada de que si le quitan el agua tienen que indemnizar, como si la despojaran de cualquiera otra cosa. Por lo tanto puede comenzar a hacer inversiones”, expresaba Kast Rist en su exposición ante la Junta Militar.

Según argumentaba el hermano del candidato presidencial, la administración y entrega de los derechos de aguas, posterior a la reforma agraria, habían estado sujetos a engorrosos trámites burocráticos que desincentivan la inversión, puesto que era muy difícil transferir los derechos de un privado a otro, así como se dificultaba la inversión por la falta de certeza de la mantención de los derechos para la inversión.

Kast explicó a la Junta Militar la filosofía detrás del Código de aguas exponiendo cuatro puntos que hasta hoy se mantienen vigentes: “Uno, la gente ve que a la sociedad y a ellos les cuesta tener el agua de que disponen; dos, se la incentiva, por lo tanto, a efectuar inversiones y liberar así parte del agua que tienen; tres, se abre la posibilidad de traspasar el recurso agua a otros usos o a terceros que estén dentro de la misma actividad, mediante un precio para que ellos puedan también expandir sus inversiones y cuatro se simplifica todo el sistema burocrático, en el sentido de que lo que hace el estado es mantener el registro de los traspasos que se producen, sea de un mismo particular en cuanto a usos, sea de un particular a otro en cuanto a transacción de este”.

La exposición de Miguel Kast ante la junta, explicando fondo y forma de la nueva estructura que se utilizaría para administrar los derechos de agua, no convenció al general y dictador. Sí fue apoyada por el vicealmirante Arturo Troncoso de la Armada, el general del Aire, Fernando Matthei y por el general Director de Carabineros, Mario Mackay.

Posterior a la intervención del ministro de ODEPLAN, Kast fue interpelado por Pinochet, quien en términos críticos se refirió al proyecto de privatización propuesto por el hermano de Jose Antonio Kast. “Ahora, mi gran preocupación, como se lo dije ayer al señor Ministro, es que no vaya a servir para que la gente que tiene agua extorsione al pobre que carece de ella, de manera que no quiera venderle agua por ningún motivo, ni siquiera al doble del precio normal, hasta que el interesado se aburra y tenga que vender la tierra que posee, ese es el problema; yo lo veo así”, indicó.

Pinochet advertía en ese momento parte de la problemática del campesinado que se vive en la actualidad; donde 184 comunas de las regiones de Los Lagos, Maule, O´Higgins, Metropolitana, Valparaíso, Coquimbo y Atacama y más de 1 millón 400 mil personas están bajo alguno de los 21 decretos de escasez hídrica vigentes. El uso indiscriminado del agua en el agro y la minería, en conjunto con la crisis climática, son factores relevantes para explicar la situación de buena parte del país en materia hídrica.

“Sin embargo, como es urgente este decreto para arreglar la situación, se lo firmo, haciéndole presente que podemos tener dificultades”, le advertía Pinochet a Kast. “Y si viene el problema, usted va a pagar el pato”.

Miguel Kast y el ministro de Agricultura no eran los únicos abocados a cambiar la estructura del uso del agua. El esquema a utilizar también mantenía ocupado a Luis Simon Figueroa del Río, titular de la subsecretaría de Bienes Nacionales por aquella época y padre del actual ministro de Educación, Raúl Figueroa Salas, siendo el encargado de redactar el Código de Aguas desde la Comisión Especial creada para dicha tarea entre 1979 y 1981.

Figueroa, experto en derecho civil con énfasis en agua y agricultura estableció el nuevo régimen que daba certeza jurídica a los nuevos dueños del agua, para luego trabajar en su aplicación desde la la subsecretaría de Agricultura (1981- 1983), la que lo recibió habiendo sido parte de la Sociedad Nacional de la Agricultura .

Miguel Kast Rist desde la Comisión de Riego y Simon Figueroa por la Comisión Especial empeñado en la redacción del Código de Aguas trabajaron coordinados de forma paralela, pero complementaria para sacar adelante la redacción de lo que sería el Decreto con Fuerza de Ley N° 1.122.

Los comentarios están cerrados.