Las revelaciones de Edward Snowden sobre PRISM, X-Keyscore y muchas otras operaciones de espionaje lanzados por gobiernos y empresas con el objetivo de controlar a la raza humana y todo el Planeta Tierra, han puesto de manifiesto la necesidad de mejorar la privacidad en nuestras vidas al estar sometidos a tantos programas de vigilancia a cada minuto. Frente a esto, cientas de agrupaciones se han lanzado apostando por desafiar dichas operaciones, poner en juego sus estrategias y metodologías utilizadas y recuperar los derechos humanos que tan despiadadamente nos han arrebatado, por lo cual en consecuencia ahora nosotros en esta presentación expondremos los últimos y más interesantes proyectos que ofrecen las medidas más avanzadas para mejorar diferentes aspectos de la seguridad de nuestra información y comunicaciones del día a día de múltiples formas distintas.

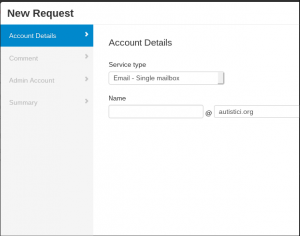

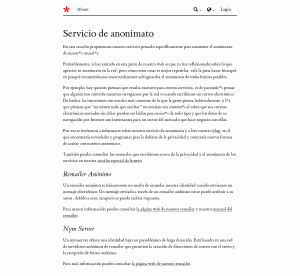

Autistici es una plataforma de origen italiano que busca reclamar espacios en la red donde se pueda discutir y trabajar en dos niveles: por un lado, el derecho y la necesidad de comunicaciones libres, privadas y el acceso a los recursos digitales; y por el otro, aquellos proyectos relacionados con la realidad y luchas sociales. En Autistici se considera que la comunicación debe ser libre, gratuita y universalmente accesible. Para ello, defienden la autonomía colectiva para obtener un trabajo eficiente colaborando proactivamente y de forma equitativa, como por ejemplo creando y manteniendo sus propios servidores con centro de datos dedicado y privado para el proyecto en disputa en donde ofrecen múltiples servicios de todo tipo para, tanto comunidades como particulares, activistas, informantes, criptoanarquistas, defensores de los derechos humanos, luchadores por la libertad y la privacidad.

De esta forma, en Autistici aseguran que manteniéndose fuera del circuito y del radar comercial de los servicios de pago, están felices y siempre disponibles para acoger a todos los agitadores que luchan infatigablemente contra la censura de información, expresión, comunicación, conocimientos, mediática, cultural y la globalización de un imaginario preconfeccionado y empaquetado mundo y ser humano, que pasa a diario por ser el único posible.

En consecuencia, ninguno de los servicios que proveen están dirigidos, directa o indirectamente, para actividades comerciales, para ser usados por religiones, partidos políticos o, para decirlo rápidamente, por cualquiera que ya tiene medios y recursos para difundir ampliamente sus ideas, o quienes hacen uso del concepto de representación y delegación, explícita o implícitamente, en sus relaciones y proyectos del día a día.

En Autistici se garantiza que no conservan ningún tipo de registros, que no requieren de información personal para acceder a cualquiera de sus servicios, y que harán todo lo que puedan para mantener su reenviador anónimo de correos electrónicos, anonimizadores y todo lo demás que mantiene la privacidad y confidencialidad de las comunicaciones. El saber, el conocimiento, la información, la comunicación y los recursos que les rodean crecen a través del intercambio mutuo. Por ello impulsan la distribución completamente libre, sistemática y organizada de material cultural, luchando de esta forma contra el copyright tradicional, apoyamos, promovemos, defendemos y soportamos la adopción de softwares de código abierto y 100% libre.

Autistici es la parte que intenta buscar vías de trasladar al mundo digital aquellas cuestiones que son parte de luchas y organizaciones sociales, buscando superar los límites, restricciones y estreñimientos de la realidad (por ejemplo, una asamblea puede ser reproducida en una lista de correo, lo que la convierte en algo perpetuo, permanente y omnipresente). Autistici parte de una base técnica y de la pasión por conocer las herramientas técnicas y las políticas que llevan implícitas; incluso si el software se crea en un mundo virtual ello no significa que no tenga un impacto en el mundo real. Partiendo de las herramientas técnicas que usan han llegado a desarrollar un conjunto de demandas políticas específicas, desde el terreno digital al ámbito real.

Junto a esto, piensan que los medios de comunicación no deben estar exclusivamente en manos de profesionales de la información. Creen en el valor de la autoproducción y autogestión: esta es la razón por la que no tienen patrocinadores ni financiación de ningún tipo, aparte de las donaciones voluntarias de aquellas personas que creen que nuestro proyecto es importante y debe sobrevivir. Los aspectos técnicos y políticos de nuestros servidores, servicios y proyectos se discuten de la forma más transparente y horizontal que sea posible a través de una lista de correo. No tienen coordinador/a, voceros ni hacen votaciones.

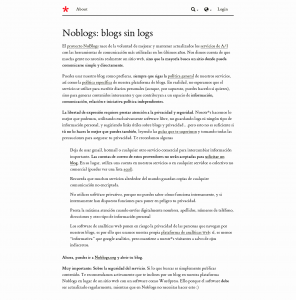

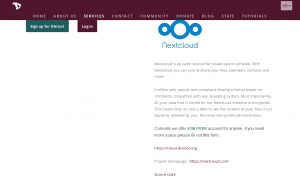

Disroot es un proyecto radicado en Amsterdam, Holanda, mantenido por voluntarios y que depende del apoyo de su comunidad. Originalmente, Disroot se creó por necesidades personales, aseguran sus fundadores que buscaban softwares, medios y plataformas que pudiesen utilizar para comunicarse, compartir y organizarse dentro de sus círculos. La mayoría de las soluciones disponibles carecían de los elementos claves que ellos consideraban importantes: sus herramientas debían ser abiertas, descentralizadas, federadas y respetuosas de la libertad, el anonimato, los derechos humanos y la privacidad.

Mientras buscaban tales herramientas, encontraron algunos proyectos realmente interesantes, proyectos que creyeron que deberían estar disponibles para cualquiera que valore principios similares. Por lo tanto, decidieron reunir algunas aplicaciones y compartirlas con otros. Así es cómo Disroot empezó.

Con el funcionamiento de Disroot esperan cambiar la manera en que la gente habitualmente se comunica e interactúa en la web. Quieren alentar a las personas a liberarse de los «jardines vallados» del software popular, de código privativo, softwares espía y cambiar a alternativas abiertas, libres, descentralizadas y éticas, ya sea en su plataforma o en otra, o incluso permitir al usuario hospedar la suya propia. De este modo, juntos y en la actualidad aseguran que pueden formar una red que sea verdaderamente independiente, enfocada en el beneficio de la gente en lugar de explotarla.

- Federación y descentralización:

La mayoría de los servicios de Internet funcionan desde un punto centralizado, controlado y operado por corporaciones. Éstas almacenan información privada de sus usuarios y la analizan utilizando algoritmos avanzados con el fin de crear perfiles precisos de sus ‘usuarios’. Esta información es usada habitualmente para aprovecharse de la gente en beneficio de los anunciantes. Son datos que también pueden obtener instituciones gubernamentales o hackers malintencionados. La información incluso puede ser quitada sin aviso, por razones dudosas o políticas regionales de censura.

Un servicio descentralizado puede residir en varias máquinas, propiedad de diferentes individuos, compañías u organizaciones. Con protocolos de federación, esas instancias pueden interactuar y formar una red de muchos nodos (servidores que hospedan servicios similares). Uno podría dar de baja un nodo pero nunca la red entera. Con este tipo de organización, la censura es prácticamente imposible.

Pensemos en cómo utilizamos el correo electrónico: puedes elegir cualquier proveedor de servicio o armar el tuyo propio, y aún así intercambiar correos con personas que usen otro proveedor de correo. El correo electrónico está construido sobre un protocolo descentralizado y federado.

Estos dos principios, juntos, constituyen la base de una enorme red que depende de una estructura bastante simple y con costos relativamente bajos. Cualquier máquina puede convertirse en un servidor y ser un participante semejante en la red. Desde una pequeña computadora de escritorio en tu casa hasta un servidor dedicado o racks con múltiples servidores. Este abordaje proporciona la posibilidad de crear la más grande red global perteneciente a los usuarios. Tal como fue planeado que fuese la Internet desde sus inicios.

De esta forma, los administradores de Disroot garantizan que no permitirán que su plataforma se convierta en una entidad centralizada y jamás será objeto del imperialismo, mercantilismo y capitalismo mundial, no pondrán en riesgo la privacidad y datos personales de sus usuarios ni se dejará manipular por el poder, la ambición, la avaricia y la codicia del ser humano en la Tierra; sino que muy por el contrario a todo esto, Disroot es y siempre será una parte de una comunidad más grande, un nodo entre muchos en donde poder comunicarse libremente y de forma segura, compartir información y expresar ideas sin control de las autoridades, y con esto también incitan a que otros se sientan inspirados y estimulados a crear más proyectos con similares intenciones.

- Privacidad:

El software puede ser creado, darle cualquier forma, modificarlo, moldearlo a gusto de cada uno, compartirlo libremente y aprender de tod el proceso permitiendo así que otros conozcan el software creado, se nutran de los conocimientos aplicados y realicen también sus aportes, contribuciones y colaboraciones incondicional, ilimitada y desinteresadamente sin esperar nada más excepto el promover las mismas ideologías de libertad, compartir, contribuir y aportar a una comunidad que se hace a cada minuto más grande. Cada botón, cada color y cada enlace que vemos y utilizamos en la web fue puesto ahí por alguien. Cuando hacemos uso de las aplicaciones que nos ofrecen, generalmente no vemos – y a veces no nos interesa – mucho de lo que ocurre detrás de la interfaz que utilizamos. Nos conectamos con otra gente, almacenamos nuestros archivos, organizamos reuniones y festivales, enviamos correos o chateamos durante horas y todo sucede, para nosotros o a los ojos del usuario, «mágicamente». En las últimas décadas la información se ha vuelto muy valiosa y más y más sencilla de recopilar, procesar, exponer, publicar, compartir y comerciar permitiendo así un sin fin de posibilidades, opciones y trabajos posibles que se pueden realizar sobre dicha información, aprender de ella, modificarla y beneficiarse o perjudicarse a si mismo o a otros del modo que sea y obteniendo también un poder cada vez mayor por sobre dicha información y lo que se puede hacer con ella. Estamos acostumbrados a ser analizados, aceptando ciegamente términos y condiciones por «nuestro propio bien», confiando en autoridades y compañías multimillonarias para que protejan nuestros intereses, mientras todo el tiempo somos el producto en sus ‘granjas de personas’.

Con ello, los fundadores y administradores de Disroot invitan a sus usuarios, internautas y todo público de la Internet a que cada uno de nosotros seamos dueños de nuestra información ya que, según manifiestan, muchas redes usan nuestros datos para hacer dinero analizando nuestras interacciones y utilizando esta información para publicitarte cosas. Disroot se compromete a no hacer nada de eso ni a utilizar nuestros datos con ningún otro propósito que no sea permitir acceder a la plataforma y usar el servicio. Nuestros archivos en la nube están cifrados con tu contraseña de usuario, cada texto anónimo en línea y fichero subido al servicio Lufi está cifrado del lado del cliente también, lo que significa que ni siquiera los administradores del sistema tienen acceso a nuestra información privada y datos personales. Siempre que exista una posibilidad para cifrar, la habilitamos y si no es posible, se aconseja y recomienda firmemente utilizar un software de cifrado externo.

- Transparencia y sinceridad:

En Disroot se utiliza software 100% libre y de código de abierto. Esto significa que el código fuente (la forma en que opera el software) es de acceso público. Cualquiera está en condiciones de contribuir con mejoras o ajustes al software y éste puede ser auditado y controlado en cualquier momento, sin puertas traseras ocultas u otro software malicioso.

Aseguran tener la disponibilidad para ser completamente transparentes y abiertos con las personas que utilizan sus servicios y por ello publican información sobre el estado actual del proyecto, la condición financiera, nuestros planes e ideas. También están abiertos a escuchar todas las ideas, sugerencias, opiniones, colaboraciones, aportes, criticas y comentarios para así poder dar la mejor experiencia posible a todos sus usuarios y mantener también la plataforma a cada día con más vida, encanto y servicios disponibles de la forma más completa, rápida, accesibles y fáciles de usar.

Los comentarios están cerrados.